เคทีซีจับมือสำนักงานคณะกรรมการการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติ (สกมช.) เปิดเวทีเสวนา เตือนภัยไซเบอร์รูปแบบใหม่ “อนาคตภัยไซเบอร์ กับอนาคตการป้องปราบ” สร้างการตระหนักรู้-รับมือ-ไม่ตกเป็นเหยื่อ ติดอาวุธทางความคิดให้คนไทยตั้งสติ รับมือกับความเสี่ยงก่อนทำธุรกรรมการเงินบนโลกออนไลน์ โดยเฉพาะกลุ่มเปราะบางในผู้สูงอายุ เผยกลโกงมิจฉาชีพรูปแบบใหม่เป็นกรณีศึกษา พร้อมแนะวิธีสังเกต เทคนิคป้องกันไม่ให้ตกเป็นเหยื่อและการแก้ไข

นายไรวินทร์ วรวงษ์สถิตย์ ผู้บริหารสูงสุด สายงานควบคุมงานปฏิบัติการและปฏิบัติการร้านค้า “เคทีซี” หรือ บริษัท บัตรกรุงไทย จำกัด (มหาชน) เผยว่า “เคทีซีให้ความสำคัญกับการศึกษาและพัฒนาระบบบริหารการป้องกันภัยทุจริตให้มีประสิทธิภาพอย่างต่อเนื่อง โดยเป็นสถาบันการเงินรายแรกในเอเชีย แปซิฟิก ที่ได้รับมาตรฐานสากลด้านความปลอดภัยของข้อมูลบัตรเครดิต (PCI DSS) จากสถาบันรับรองมาตรฐานแห่งชาติของประเทศอังกฤษ BSI (British Standards Institution) และพร้อมจะสนับสนุนให้สมาชิกและผู้บริโภคได้รับความรู้ความเข้าใจที่ถูกต้อง เพื่อร่วมป้องกันภัยไซเบอร์ในเบื้องต้นไปด้วยกัน เราจึงได้ร่วมมือกับองค์กรหน่วยงานต่างๆ จัดเสวนาแลกเปลี่ยนความรู้อย่างต่อเนื่อง โดยในครั้งนี้ได้ร่วมกับสกมช. เปิดเวทีแลกเปลี่ยนความรู้และอัพเดทภัยไซเบอร์รูปแบบใหม่ๆ ให้กับคนไทย นอกเหนือจากการยกระดับมาตรฐานความปลอดภัยในการรับชำระค่าสินค้าและบริการด้วยบัตรเคทีซีครอบคลุมทั้งระบบ”

“โดยปัจจุบันแนวโน้มการทุจริตจากธุรกรรมที่ไม่ใช้บัตร (card not present) หรือใช้โปรแกรมสุ่มเลขบัตรไปทำธุรกรรมการเงิน (Bin Attack) และการที่ข้อมูลรั่วไหล (Data Compromise) ยังสูงขึ้นอย่างต่อเนื่อง เคทีซีจึงได้ออกผลิตภัณฑ์ “บัตรเครดิต เคทีซี ดิจิทัล” (KTC Digital Credit Card) เพื่อยกระดับความปลอดภัยขั้นกว่าในการใช้บัตรเครดิตให้กับสมาชิกเคทีซี ซึ่งเป็นการป้องกันการทุจริตประเภท card not present หรือ Data Compromise”

“ภัยไซเบอร์เป็นภัยใกล้ตัวและลุกลามเข้าถึงกลุ่มเปราะบางมากขึ้น โดยใช้ความหวาดกลัวในการล่อลวง การเตรียมตัวและการป้องกันภัยด้านไซเบอร์ในวันนี้ จึงเป็นสิ่งสำคัญที่ทุกคนทุกกลุ่มต้องเรียนรู้อย่างเท่าทัน เพื่อลดความเสียหายที่อาจเกิดขึ้นต่อตนเองและคนรอบข้าง โดยรูปแบบของภัยไซเบอร์ที่ทวีความรุนแรงขึ้นในปัจจุบันคือ Social Engineering รูปแบบต่างๆ และ Remote Control ซึ่งปัจจุบันสามารถเข้าถึงระบบไอโอเอส (iOS) ได้เช่นเดียวกับแอนดรอยด์ (Android) และแนวโน้มในการหลอกโอนเงินมีความเสียหายที่สูงกว่าเคส Remote Control โดยมิจฉาชีพจะมุ่งเป้าไปที่กลุ่มผู้สูงอายุ”

“ภัยจาก Social Engineering มีหลายรูปแบบ เป็นวิธีการโจมตีทางไซเบอร์ที่มุ่งหวังให้เหยื่อทำตามคำสั่งของผู้โจมตี โดยใช้เทคนิคการหลอกลวงในรูปแบบต่างๆ ตัวอย่างของเทคนิค Social Engineering ที่พบมากที่สุดในปัจจุบันคือ 1) Phishing คือการส่งอีเมลปลอมเพื่อหลอกให้ผู้รับกดลิงค์ ใช้เทคนิคหลอกลวงเหยื่อเพื่อขอข้อมูลส่วนตัว เช่น รหัสผ่าน เลขบัตรเครดิต หรือข้อมูลสำคัญอื่นๆ ซึ่งเป้าหมายของการโจมตีด้วย Phishing คือให้กรอกข้อมูลสำคัญ เช่น ข้อมูลหมายเลขบัตรเครดิต หรือข้อมูลทางการเงินอื่นๆ โดยเราสามารถป้องกันได้ง่ายๆ คือ ไม่กรอกข้อมูลส่วนตัวผ่านทางอีเมลหรือเว็บไซต์ที่ไม่น่าเชื่อถือ ตรวจสอบ URL หรือที่มาของข้อความนั้นๆ อยู่เสมอ 2) Vishing คือหนึ่งในเทคนิคการโจมตีทางไซเบอร์ที่ใช้เสียงในการสื่อสาร โดยมักจะติดต่อผ่านโทรศัพท์เพื่อหลอกลวงผู้ใช้ให้ข้อมูลส่วนตัว หรือข้อมูลบัญชีที่สำคัญ เช่น หมายเลขบัตรเครดิต รหัส OTP หรือข้อมูลอื่นๆ เป็นต้น ที่เราคุ้นเคยเป็นอย่างดีคือแก๊งค์คอลเซนเตอร์ ซึ่งนำไปสู่การถูก Remote Access เป็นต้น 3) Smishing คือการใช้ข้อความที่ถูกส่งผ่าน SMS (Short Message Service) เพื่อหลอกลวงเหยื่อให้ข้อมูลส่วนตัว หรือคลิกลิงก์ที่อาจสร้างความเสี่ยงด้านความปลอดภัย

ควรระวังไม่คลิกลิงค์ที่ดูไม่น่าเชื่อถือ ปัจจุบันธนาคารไม่มีนโยบายแนบลิงค์ผ่าน SMS หรือส่ง SMS ที่มีเนื้อหาให้กดแลกคะแนนด่วนเพื่อแลกของรางวัล เป็นต้น”

นายนพรัตน์ สุริยา ผู้บริหารสูงสุด ฝ่ายป้องกันทุจริตบัตรเครดิตและร้านค้า “เคทีซี” กล่าวว่า “ปัจจุบันภัยไซเบอร์ที่เกิดจากการรีโมท คอนโทรล (Remote Control) ที่มิจฉาชีพหลอกให้กดลิงค์ดาวน์โหลดแอปพลิเคชัน เริ่มมีแนวโน้มลดลง แต่การถูกแก๊งค์คอลเซ็นต์เตอร์หลอกให้โอนเงินโดยตรง กลับมีแนวโน้มที่สูงขึ้นและความเสียหายก็เพิ่มขึ้นอย่างต่อเนื่อง โดยจะมุ่งเป้าไปที่กลุ่มผู้สูงอายุซึ่งเปราะบางและถูกหลอกได้ง่าย ใช้วิธีการล่อลวงเจ้าของบัญชีให้เกิดความหวาดกลัวว่ามีส่วนในการฟอกเงินโดยแอบอ้างมา

จากสถานีตำรวจภูธร (สภอ.) ต่างๆ หรือติดต่อจากสำนักงานป้องกันและปราบปรามการฟอกเงิน (ปปง.) และมีพัสดุต้องสงสัยหรือถูกนำชื่อไปเปิดเบอร์โทรศัพท์มือถือที่พัวพันกับขบวนการฟอกเงิน เป็นต้น”

“กรณีรีโมท คอนโทรล ที่ผ่านมา มิจฉาชีพมักจะหลอกผู้เสียหายให้คลิกลิงค์และดาวน์โหลดแอปฯ ในระบบแอนดรอยด์ (Android) เป็นหลัก เพื่อจะเข้าควบคุมมือถือ (Remote Control) ในการเข้าถึงแอปพลิเคชันธนาคารต่างๆ แต่ปัจจุบันมิจฉาชีพสามารถหลอกลวงเหยื่อในระบบ iOS ผ่านโทรศัพท์มือถือ iPhone ได้เช่นกัน”

“การป้องกันไม่ให้ตกเป็นเหยื่อของมิจฉาชีพ ยังคงต้องย้ำว่า ควรเริ่มต้นที่ตัวเราทุกคนและสามารถป้องกันได้ง่ายๆ ดังนี้ 1) หากต้องการติดตั้งแอปพลิเคชันของบริษัทหรือหน่วยงานใดๆ ให้ติดตั้งเองผ่าน Official Store เท่านั้น ห้ามกดผ่านลิงค์เด็ดขาด เพราะแอปฯ ปลอมเหมือนจริงมาก 2) หากมีเจ้าหน้าที่ติดต่อมาให้กดลิงค์ดาวน์โหลดหรือติดตั้งแอปฯ และแจ้งว่าต้องทำตามขั้นตอน หรือแจ้งว่ามีส่วนเกี่ยวข้องกับกระบวนการฟอกเงินใดๆ ให้สงสัยว่าเป็นมิจฉาชีพ รวมถึงให้ติดต่อกลับไปยังหน่วยงานต้นสังกัดที่ติดต่อมาจากเบอร์โทรศัพท์หน้าเว็บไซต์ของหน่วยงานนั้นๆ เพื่อตรวจสอบและยืนยัน 3) หากผิดสังเกตว่าถูกรีโมท (Remote) หรือมีการลงแอปฯ ที่ต้องสงสัย ให้ตัดการเชื่อมต่อ พยายามปิดแอปฯ (Force Shutdown) และดำเนินการล้างเครื่องทันที (Factory Reset) เนื่องจากมีมัลแวร์ (Malware) แฝงอยู่ในเครื่อง ซึ่งผู้ทุจริตจะยังสามารถรีโมทต่อเมื่อไหร่ก็ได้ 4) การตั้งรหัสแอปพลิเคชันของธนาคารต่างๆ ควรตั้งค่าให้แตกต่างกัน และแยกจากแอปฯ ประเภทอื่น”

“สำหรับสมาชิกเคทีซี เราให้ความสำคัญกับการรักษาความปลอดภัยของข้อมูลลูกค้า เพื่อให้สมาชิกทำธุรกรรมการเงินได้อย่างมั่นใจ ปลอดภัย และแน่นอนว่าการป้องกันภัยจากการทุจริตต่างๆ จะเกิดประสิทธิภาพดียิ่งขึ้น ถ้าสมาชิกสร้างภูมิคุ้มกันร่วมกับเคทีซี แนะนำให้สมาชิกเพิ่มความปลอดภัยในการเข้าถึงข้อมูล ด้วยการดาวน์โหลดและใช้แอปฯ “KTC Mobile” ซึ่งมีฟังก์ชันที่ตอบโจทย์ความสะดวกในการใช้งานและฟังก์ชันป้องกันความปลอดภัย อาทิ ระบบตั้งเตือนการใช้จ่ายผ่านบัตรทุกรายการ กำหนดยอดใช้จ่ายที่ต้องการ ตั้งเตือนก่อนวันชำระ รวมทั้งบริการที่ลูกค้าสามารถตั้งค่าทำรายการได้ด้วยตนเอง เช่น การอายัดบัตรชั่วคราว การกำหนดวงเงินและการขอวงเงินชั่วคราว นอกจากนี้ ยังอยากย้ำเตือนให้สมาชิกระมัดระวังการแจ้งรหัสให้กับบุคคลอื่น เพื่อลดความเสี่ยงในการทุจริตเข้าถึงบัญชี”

พลอากาศตรี จเด็ด คูหะก้องกิจ ผู้ช่วยเลขาธิการ สำนักงานคณะกรรมการการรักษาความมั่นคงปลอดภัย ไซเบอร์แห่งชาติ (สกมช.) เผยว่า “สกมช. ในฐานะหน่วยงานหลักในการยกระดับการรักษาความมั่นคงปลอดภัยไซเบอร์ในภาพรวมให้กับประเทศไทย ได้มีการติดตามสถานการณ์ภัยคุกคามทางไซเบอร์ที่อาจสร้างความเสียหายให้กับประเทศ โดยแบ่งออกได้เป็น 2 กลุ่ม คือ กลุ่มที่ 1 ได้แก่ หน่วยงานของรัฐ รวมถึงหน่วยงานโครงสร้างพื้นฐานสำคัญทางสารสนเทศ และกลุ่มที่ 2 ได้แก่ คนไทยที่มีการใช้งานเทคโนโลยีสารสนเทศในชีวิตประจำวัน”

“โดยในกลุ่มที่ 1 พบว่าพ.ศ. 2566 ที่ผ่านมา มีการโจมตีทางไซเบอร์ต่อข้อมูลและระบบสารสนเทศของหน่วยงานของรัฐ รวมถึงหน่วยงานโครงสร้างพื้นฐานสำคัญทางสารสนเทศ เป็นจำนวนทั้งสิ้น 1,808 เหตุการณ์ โดยอันดับ 1 ได้แก่ การแฮ็คเข้าเว็บไซต์ (Hacked Websites) คิดเป็น 59 เปอร์เซ็นต์ อันดับ 2 ได้แก่ เว็บไซต์ปลอม (Fake Websites) คิดเป็น 17 เปอร์เซ็นต์ และอันดับ 3 ได้แก่ การหลอกลวงการเงิน (Finance-related gambling) คิดเป็น 6 เปอร์เซ็นต์ โดยมีสาเหตุหลักมาจากการขาดความเข้าใจในการออกแบบระบบสารสนเทศอย่างมั่นคงปลอดภัย (Secure software development) รวมถึงการขาดการป้องกันและเตรียมความพร้อมในการรับมือกับภัยคุกคามทางไซเบอร์ (Protection and incident response) อย่างถูกต้อง”

“ในกลุ่มที่ 2 พบว่าในช่วง 1 ปีที่ผ่านมา มิจฉาชีพมีการปรับเปลี่ยนวิธีการหลอกลวงคนไทยอย่างต่อเนี่อง โดย สกมช. ได้มีการติดตามกลุ่มมิจฉาชีพที่มีการใช้โซเชียล มีเดีย เป็นสื่อกลางในการหลอกลวงคนไทย ได้แก่ การหลอกให้ลงทุน หลอกให้แจ้งความออนไลน์ การชักจูงให้เล่นการพนันออนไลน์ รวมถึงการหลอกลวงโดยอ้างว่าเป็นหน่วยงานหรือสถาบันการเงินด้วย ทั้งนี้ สกมช. ได้มีการทำงานเชิงรุกร่วมกับแพลทฟอร์มโซเชียล มีเดียหลายราย รวมถึงได้รับการสนับสนุนจากกระทรวงดิจิทัลเพื่อเศรษฐกิจและสังคม สำนักงานตำรวจแห่งชาติและผู้ให้บริการโทรคมนาคมมาโดยตลอด ทำให้สามารถปิดกั้นกลุ่มมิจฉาชีพดังกล่าวได้เพิ่มมากขึ้นอย่างมีนัยยะสำคัญ”

“ในส่วนของความร่วมมือระหว่างภาครัฐและสถาบันการเงินนั้น ตลอดปีที่ผ่านมา สกมช. ได้มีการทำงานอย่างใกล้ชิดกับสถาบันการเงินหลายแห่ง โดยได้แจ้งเตือนเกี่ยวกับการใช้เว็บไซต์ปลอมเป็นสถาบันการเงินเพื่อหลอกลวงคนไทย ควบคู่ไปกับการทำงานร่วมกับกระทรวงดิจิทัลเพื่อเศรษฐกิจและสังคม และผู้ให้บริการโดเมนเนม เพื่อจัดการกับเว็บไซต์ปลอมดังกล่าว มิให้สามารถใช้หลอกลวงคนไทยได้อีกต่อไป ซึ่งได้รับความร่วมมือจากทุกภาคส่วนเป็นอย่างดี ทำให้สามารถดำเนินการกับเว็บไซต์ปลอมได้มากกว่า 749 รายการ เนื่องจากมิจฉาชีพสามารถสร้างเว็บไซต์ปลอมขึ้นมาใหม่ได้อย่างรวดเร็ว จึงเป็นงานที่เราจะต้องติดตามและจัดการกับเว็บไซต์ปลอมดังกล่าวอย่างต่อเนื่อง ร่วมกับหน่วยงานพันธมิตร ควบคู่ไปกับการยกระดับการรักษาความมั่นคงปลอดภัย ไซเบอร์ตาม พ.ร.บ. การรักษาความมั่นคงปลอดภัยไซเบอร์ พ.ศ. 2562 ให้กับสถาบันการเงิน โดยทำงานร่วมกับธนาคารแห่งประเทศไทย (ธปท.) สำนักงานคณะกรรมการกำกับหลักทรัพย์และตลาดหลักทรัพย์ (กลต.) สมาคมธนาคารไทย Thailand Banking Sector CERT และ Thailand Telecommunication Sector CERT โดย สกมช. จะเป็นหน่วยงานกลางที่จัดทำข้อกำหนดขั้นต่ำด้านการรักษาความมั่นคงปลอดภัยไซเบอร์ (National Cybersecurity Baseline) และหน่วยงานควบคุมหรือกำกับดูแล (Regulator) จะกำกับดูแลให้หน่วยงานภายใต้การกำกับดำเนินการตามข้อกำหนดขั้นต่ำดังกล่าว รวมถึงมีการฝึกซ้อมและตรวจประเมินทุกปี ให้กับหน่วยงานเหล่านั้นด้วย”

“สุดท้ายนี้อยากฝากถึงคนไทยทุกคนในการป้องกันตนเองจากมิจฉาชีพและภัยไซเบอร์ ด้วยหลัก 3 ไม่ คือ ไม่เชื่อ ไม่ทำ ไม่โดน โดยเฉพาะในส่วนแรกคือ ต้องไม่เชื่อใครง่ายๆ เช่น ไม่เชื่อเรื่องการซื้อขายออนไลน์ที่ดีเกินจริงหรือถูกกว่าราคาตลาด ไม่เชื่อว่าจะมีบริษัทหลักทรัพย์ที่ให้ผลตอบแทนด้านการลงทุนที่สูงเกินจริง และไม่เชื่อว่าจะมีหน่วยงานใดติดต่อไปหาทางโทรศัพท์หรือแอดไลน์ เป็นต้น ทั้งนี้ หากตกเป็นเหยื่อแล้ว ขอให้รีบติดต่อธนาคารเพื่ออายัดเงินเป็นลำดับแรก ก่อนจะติดต่อไปที่ศูนย์ปฏิบัติการแก้ไขปัญหาอาชญากรรมออนไลน์ (Anti Online Scam Operation Center : AOC) หรือ ศูนย์ AOC สายด่วน 1441 รวมทั้งหากพบการหลอกลวงออนไลน์ดังที่กล่าวมาแล้ว สามารถติดต่อ สกมช. ผ่านช่องทางต่างๆ ในเว็บไซต์ ncsa.or.th เพื่อร่วมกันจัดการกับมิจฉาชีพต่อไป”

มีองค์กรในไทยเพียง 9 เปอร์เซ็นต์เท่านั้นที่มี ‘ความพร้อมเต็มที่’ (Mature) ในการรับมือกับความเสี่ยงด้านไซเบอร์ซีเคียวริตี้ยุคใหม่ ตามที่ระบุไว้ในรายงานดัชนี “ความพร้อมด้านไซเบอร์ซีเคียวริตี้ (Cybersecurity Readiness Index) ประจำปี 2567” ของซิสโก้

รายงานดัชนี “ความพร้อมด้านไซเบอร์ซีเคียวริตี้ประจำปี 2567” ของซิสโก้ ได้รับการจัดทำขึ้นในยุคที่มีการเชื่อมต่อถึงกันอย่างหลากหลาย (hyperconnectivity) และสถานการณ์ภัยคุกคามมีการพัฒนาอย่างรวดเร็ว ทุกวันนี้ บริษัทต่างๆ ยังคงตกเป็นเป้าหมายการโจมตีด้วยเทคนิคที่แตกต่างมากมาย ตั้งแต่ฟิชชิ่งและแรนซัมแวร์ ไปจนถึงการโจมตีจากซัพพลายเชนและโซเชียล เอนจิเนียริ่ง ถึงแม้ว่าองค์กรต่างๆ จะมีการติดตั้งระบบรักษาความปลอดภัยเพื่อป้องกันการโจมตีเหล่านี้ แต่ก็ยังคงประสบปัญหาในการป้องกันภัยคุกคามอย่างต่อเนื่อง อีกทั้งมาตรการรักษาความปลอดภัยที่มีความซับซ้อนมากจนเกินไป เนื่องจากมีการติดตั้งโซลูชั่นเฉพาะจุดจำนวนมาก ก็ส่งผลให้องค์กรประสบความยากลำบาก ปัญหาท้าทายเหล่านี้เกิดขึ้นในสภาพแวดล้อมการทำงานแบบกระจายในปัจจุบัน ซึ่งข้อมูลสามารถแพร่กระจายไปยังการให้บริการ อุปกรณ์ แอปพลิเคชั่น และผู้ใช้จำนวนมากอย่างไม่จำกัด อย่างไรก็ตาม 89% ของบริษัทที่ตอบแบบสอบถามยังคงรู้สึกมั่นใจใน ‘ระดับปานกลางถึงระดับสูงมาก’ เกี่ยวกับความสามารถในการป้องกันการโจมตีทางไซเบอร์ด้วยโครงสร้างพื้นฐานที่มีอยู่ในปัจจุบัน ความแตกต่างระหว่าง ‘ความเชื่อมั่น’ และ ‘ความพร้อม’ นี้ชี้ให้เห็นว่าบริษัทต่างๆ อาจมีความมั่นใจที่ผิดเกี่ยวกับความสามารถของตนเองในการรับมือกับภัยคุกคาม และอาจไม่สามารถประเมินความรุนแรงที่แท้จริงของปัญหาท้าทายกำลังเผชิญอยู่ได้อย่างถูกต้อง

รายงานดัชนี “ความพร้อมด้านไซเบอร์ซีเคียวริตี้ประจำปี 2567” ของซิสโก้: บริษัทที่ ‘ไม่เตรียมพร้อมและมีความมั่นใจมากเกินไป’ ต้องเผชิญและรับมือกับภัยคุกคามที่เปลี่ยนแปลงอยู่ตลอดเวลา

รายงานดัชนีนี้ประเมินความพร้อมของบริษัทใน 5 ด้านที่สำคัญ ได้แก่ ระบบอัจฉริยะด้านข้อมูลบุคคล, ความยืดหยุ่นของเครือข่าย, ความน่าเชื่อถือของแมชชีน, ความแข็งแกร่งของคลาวด์ และการเสริมกำลังด้วย AI ซึ่งประกอบด้วยโซลูชั่นและฟีเจอร์ที่เกี่ยวข้อง 31 รายการ โดยอิงจากการสำรวจความคิดเห็นแบบปกปิดสองทาง (Double-Blind) ของผู้บริหารฝ่ายรักษาความปลอดภัยและฝ่ายธุรกิจขององค์กรเอกชนมากกว่า 8,000 คนใน 30 ประเทศทั่วโลก โดยการสำรวจความคิดเห็นครั้งนี้ดำเนินการโดยองค์กรอิสระ ผู้ตอบแบบสอบถามถูกขอให้ระบุว่ามีโซลูชั่นและฟีเจอร์ใดบ้างที่พวกเขาได้ติดตั้งใช้งาน รวมถึงระดับของการใช้งาน จากนั้นบริษัทต่างๆ ถูกแบ่งกลุ่มตามระดับความพร้อม 4 ระดับ ได้แก่ ระดับ Beginner (ระดับเริ่มต้น), Formative (ระดับสร้างฐานความพร้อม), Progressive (ระดับก้าวหน้า) และ Mature (ระดับพร้อมเต็มที่)

จีทู พาเทล, รองประธานบริหารและผู้จัดการทั่วไปฝ่ายระบบรักษาความปลอดภัยและการทำงานร่วมกันของซิสโก้ กล่าวว่า “เราไม่ควรละเลยความเสี่ยงจากภัยคุกคามที่เกิดจากความมั่นใจเกินไปของเรา องค์กรในปัจจุบันจำเป็นต้องให้ความสำคัญกับการลงทุนในแพลตฟอร์มแบบครบวงจร และนำ AI มาใช้เพื่อการดำเนินการของแมชชีน ซึ่งท้ายที่สุดแล้วจะช่วยให้องค์กรมีความได้เปรียบในการป้องกันมากขึ้น”

ข้อมูลที่พบจากผลการศึกษาโดยรวมแล้ว จากผลการศึกษาพบว่า บริษัทในไทยมีเพียง 9 เปอร์เซ็นต์เท่านั้นที่พร้อมรับมือกับภัยคุกคามในปัจจุบัน โดยองค์กรมากกว่าครึ่งหนึ่ง (54%) มีความพร้อมในระดับเริ่มต้น หรือระดับสร้างฐานของความพร้อม ขณะที่บริษัทต่างๆ ทั่วโลก 3% มีระดับความพร้อมเต็มที่ นอกจากนั้น:

· เหตุการณ์ทางไซเบอร์ที่คาดว่าจะเกิดขึ้นในอนาคต: 65% ของผู้ตอบแบบสอบถาม คาดการณ์ว่า เหตุการณ์ด้านไซเบอร์ซีเคียวริตี้จะทำให้ธุรกิจของพวกเขาหยุดชะงักใน 12 ถึง 24 เดือนข้างหน้า การที่องค์กรขาดความพร้อมอาจส่งผลให้เกิดความเสียหายที่มีมูลค่าสูงมาก โดยผู้ตอบแบบสอบถาม 51% กล่าวว่าพวกเขาประสบกับเหตุการณ์ด้านไซเบอร์ซีเคียวริตี้ในช่วง 12 เดือนที่ผ่านมา และ 69% ขององค์กรที่ได้รับผลกระทบระบุว่าปัญหาที่เกิดขึ้นสร้างความเสียหายอย่างน้อย 300,000 ดอลลาร์

· การติดตั้งโซลูชั่นเฉพาะจุดมากเกินไป: แนวทางแบบเดิมๆ ในการติดตั้งโซลูชั่นเฉพาะจุดจำนวนมากสำหรับการรักษาความปลอดภัยทางไซเบอร์ไม่ได้ให้ผลลัพธ์ที่มีประสิทธิภาพ โดย 92% ของผู้ตอบแบบสอบถามยอมรับว่าการมีโซลูชั่นเฉพาะจุดจำนวนมากส่งผลให้ทีมทำงานได้ช้าลงในการตรวจจับการโจมตี การตอบสนอง และการกู้คืนระบบ ซึ่งก่อให้เกิดความกังวลใจเป็นอย่างมาก โดย 75% ขององค์กรกล่าวว่าพวกเขาได้ติดตั้งโซลูชั่นด้านการรักษาความปลอดภัยแบบเฉพาะจุด 10 โซลูชั่นขึ้นไป ขณะที่ 35% มีอย่างน้อย 30 โซลูชั่น

· อุปกรณ์ที่ ‘ไม่ปลอดภัย’ และ ‘ไม่มีการจัดการ’ สร้างความซับซ้อนเพิ่มมากขึ้น: 94% ของบริษัทกล่าวว่าพนักงานของตนเข้าถึงแพลตฟอร์มของบริษัทจากอุปกรณ์ที่ไม่มีการจัดการ และ 42% ของบริษัทเหล่านั้นใช้เวลาหนึ่งในห้า (20%) ในการล็อกออนเข้าสู่ระบบเครือข่ายของบริษัทจากอุปกรณ์ที่ไม่มีการจัดการ นอกจากนี้ 26% รายงานว่าพนักงานมีการสลับไปมาระหว่างเครือข่ายต่างๆ อย่างน้อยหกเครือข่ายในหนึ่งสัปดาห์

· การขาดแคลนบุคลากรทางไซเบอร์อย่างต่อเนื่อง: องค์กรต่างๆ ไม่สามารถพัฒนาด้านความปลอดภัยอย่างเต็มศักยภาพเนื่องจากขาดแคลนบุคลากรที่มีความสามารถ โดยบริษัท 91% เน้นย้ำว่าปัญหานี้นับเป็นเรื่องสำคัญ และที่จริงแล้ว บริษัท 43% พบว่าพวกเขายังคงขาดแคลนบุคลากรในตำแหน่งงานที่เกี่ยวกับการรักษาความปลอดภัยทางไซเบอร์มากกว่า 10 อัตราในช่วงที่มีการสำรวจความคิดเห็น

· การลงทุนด้านไซเบอร์ที่เพิ่มขึ้นในอนาคต: บริษัทต่างๆ ตระหนักถึงปัญหาท้าทายดังกล่าว และกำลังดำเนินการเพื่อยกระดับการป้องกัน โดย 65% มีแผนที่จะอัปเกรดโครงสร้างพื้นฐานด้านไอทีครั้งใหญ่ใน 12 ถึง 24 เดือนข้างหน้า ซึ่งเป็นการเพิ่มขึ้นอย่างเห็นได้ชัดจาก 47% ที่วางแผนจะทำเช่นนั้นในปีที่แล้ว โดยองค์กรต่างๆ วางแผนที่จะอัปเกรดโซลูชั่นที่มีอยู่ (70%) ปรับใช้โซลูชั่นใหม่ (53%) และลงทุนในเทคโนโลยีที่ขับเคลื่อนด้วย AI (61%) นอกจากนี้ เกือบทั้งหมด (99%) ของบริษัทที่ตอบแบบสอบถามคาดว่าจะเพิ่มงบประมาณด้านไซเบอร์ซีเคียวริตี้ใน 12 เดือนข้างหน้า และ 94% กล่าวว่างบประมาณของพวกเขาจะเพิ่มขึ้นอย่างน้อย 10%

เพื่อเอาชนะปัญหาท้าทายเกี่ยวกับสถานการณ์ภัยคุกคามในปัจจุบัน บริษัทต่างๆ ต้องเร่งดำเนินการลงทุนที่สำคัญในระบบรักษาความปลอดภัย รวมถึงการใช้มาตรการรักษาความปลอดภัยที่เป็นนวัตกรรมใหม่, การปรับใช้แนวทางแพลตฟอร์มการรักษาความปลอดภัย, การเสริมความยืดหยุ่นของเครือข่าย, การใช้งาน Gen AI อย่างเหมาะสม และเพิ่มบุคลากรที่มีความสามารถเพื่อลดช่องว่างของทักษะด้านไซเบอร์ซีเคียวริตี้

วีระ อารีรัตนศักดิ์ กรรมการผู้จัดการ ซิสโก้ ประเทศไทย และเมียนมาร์ กล่าวว่า “สถานการณ์ภัยคุกคามในปัจจุบันมีความซับซ้อนมากขึ้น ขณะที่บริษัทต่างๆ ทั่วโลก รวมถึงในประเทศไทย ยังไม่มีการเตรียมความพร้อมอย่างเพียงพอ รายงานดัชนีความพร้อมด้านไซเบอร์ซีเคียวริตี้ล่าสุดของเราเปิดเผยว่า บริษัทในไทยเพียง 9% เท่านั้นที่มี ‘ความพร้อมอย่างเต็มที่’ ในการรับมือกับความเสี่ยงด้านไซเบอร์ซีเคียวริตี้ยุคใหม่ ซึ่งลดลงจากปี 2566 ที่องค์กรมีความพร้อมอยู่ที่ 27% องค์กรธุรกิจในไทยจึงจำเป็นที่จะต้องปรับใช้แนวทางแพลตฟอร์มแบบหลายทาง (multi-pronged platform approach) เพื่อเพิ่มความยืดหยุ่นด้านไซเบอร์ซีเคียวริตี้ ตั้งแต่การลงทุนในมาตรการรักษาความปลอดภัยทางไซเบอร์ ไปจนถึงการใช้ประโยชน์จาก Gen AI เพื่อปรับปรุงระบบรักษาความปลอดภัย ลดช่องว่างด้านบุคลากรที่มีความเชี่ยวชาญด้านไซเบอร์ซีเคียวริตี้ และวางรากฐานสำหรับการเตรียมความพร้อมในทุกๆ ส่วนทั่วทั้งองค์กร”

มัลแวร์ที่ขโมยข้อมูล และข้อมูลส่วนบุคคลเป็นภัยคุกคามสองอันดับแรกต่อธุรกิจ SMB ในปี 2023 ซึ่งคิดเป็นเกือบ 50% ของมัลแวร์ทั้งหมดที่ Sophos ตรวจพบในธุรกิจนี้ แรนซัมแวร์ยังคงเป็นภัยคุกคามที่ใหญ่ที่สุดสำหรับธุรกิจ SMB การโจมตีผ่านอีเมลธุรกิจมีจำนวนเพิ่มมากขึ้น พร้อมด้วยเทคนิคการหลอกลวง (Social Engineering) ที่ซับซ้อนยิ่งขึ้น

โซฟอส (Sophos) องค์กรด้านนวัตกรรม และการให้บริการความปลอดภัยไซเบอร์ เปิดรายงานสำรวจภัยคุกคามจากแรนซัมแวร์ ปี 2024 โดยรายงานในปีนี้มีรายละเอียดเกี่ยวกับ “Cybercrime on Main Street” และภัยคุกคามที่ใหญ่ที่สุดที่ธุรกิจขนาดเล็กและขนาดกลาง (SMBs*) กำลังเผชิญอยู่ ซึ่งตามรายงานในปี 2023 พบว่าการตรวจจับมัลแวร์เกือบ 50% สำหรับธุรกิจ SMB นั้นเกิดขึ้นในรูปแบบคีย์ล็อกเกอร์ สปายแวร์ และสตีลเลอร์ ซึ่งเป็นมัลแวร์ที่ผู้โจมตีใช้เพื่อขโมยข้อมูล และข้อมูลส่วนบุคคล โดยผู้โจมตีจะใช้ข้อมูลที่ขโมยมานี้เพื่อเข้าถึงจากระยะไกลโดยไม่ได้รับอนุญาต เพื่อขู่กรรโชกเหยื่อ ปล่อยแรนซัมแวร์ และอื่น ๆ อีกมากมาย

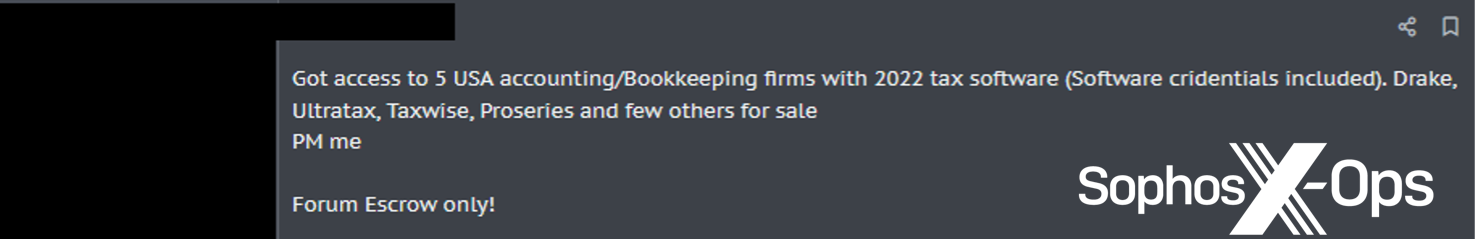

รายงานของโซฟอส ยังวิเคราะห์ Initial Access Brokers (IABs) ซึ่งเป็นอาชญากรที่เชี่ยวชาญในการเจาะเข้าสู่เครือข่ายคอมพิวเตอร์ ซึ่งรายงานพบว่า เหล่า IABs กำลังใช้ดาร์กเว็บ (Dark Web) เพื่อโฆษณาความสามารถ และการบริการของพวกเขาในการเจาะเข้าสู่เครือข่ายของธุรกิจ SMB โดยเฉพาะ หรือขายการเข้าถึง SMBs ที่พวกเขาได้เจาะระบบเรียบร้อยแล้ว

Sophos X-Ops พบตัวอย่างการโพสต์โฆษณาในดาร์กเว็บที่สามารถเข้าถึงบริษัทบัญชีขนาดเล็กในสหรัฐฯ รวมถึงตัวอย่างเพิ่มเติมของโฆษณาในฟอรัมอาชญากรทางไซเบอร์ที่กำหนดเป้าหมายธุรกิจ SMB ตามกลุ่มอุตสาหกรรม และประเทศ จากรายงานภัยคุกคามของโซฟอส ประจำปี 2024

คริสโตเฟอร์ บัดด์ ผู้อำนวยการฝ่ายวิจัย Sophos X-Ops ของ โซฟอส กล่าวว่า “มูลค่าของ 'ข้อมูล' เป็นเหมือนเงินที่เพิ่มขึ้นแบบทวีคูณในหมู่อาชญากรไซเบอร์ โดยเฉพาะอย่างยิ่งในธุรกิจ SMB ซึ่งมักใช้หนึ่งเซอร์วิส หรือแอปพลิเคชันต่อหนึ่งฟังก์ชันสำหรับการดำเนินการทั้งหมด ตัวอย่างเช่น สมมุติว่าผู้โจมตีใช้การขโมยข้อมูล (infostealer) บนเครือข่ายของเป้าหมายเพื่อขโมยข้อมูลประจำตัว และนำรหัสผ่านที่ได้ไปใช้เข้าถึงบริษัทซอฟต์แวร์บัญชี ผู้โจมตีสามารถเข้าถึงข้อมูลทางการเงินของบริษัทเป้าหมาย และส่งโอนเงินเข้าสู่บัญชีของตนเอง จึงเป็นเหตุผลว่าทำไมว่า 90% ของการโจมตีทางไซเบอร์ทั้งหมดในรายงานของโซฟอส ปี 2023 ถึงเกี่ยวข้องกับการขโมยข้อมูล หรือข้อมูลส่วนบุคคล ไม่ว่าจะผ่านการโจมตีด้วยแรนซัมแวร์ การขู่กรรโชกข้อมูล การเข้าถึงระยะไกลโดยไม่ได้รับอนุญาต หรือการขโมยข้อมูลทั่วไป”

แรนซัมแวร์ ยังคงเป็นภัยคุกคามทางไซเบอร์ที่ใหญ่ที่สุดสำหรับธุรกิจ SMB

แม้ว่าจำนวนการโจมตีด้วยแรนซัมแวร์ต่อธุรกิจ SMB นั้นค่อนข้างคงที่ แต่แรนซัมแวร์ยังคงเป็นภัยคุกคามทางไซเบอร์ที่ใหญ่ที่สุดสำหรับธุรกิจ SMB ที่ไม่ควรมองข้าม ตัวอย่างเคสของธุรกิจ SMB ที่จัดการโดยหน่วยงานการตรวจจับ และวิเคราะห์ภัยคุกคามของโซฟอส (Sophos Incident Response: IR) ที่ทำหน้าที่ช่วยเหลือองค์กรในขณะที่การโจมตีที่เกิดขึ้น พบว่า LockBit ถือเป็นแก๊งแรนซัมแวร์อันดับต้นๆ ที่สร้างความหายนะให้แก่ธุรกิจ ตามมาด้วย Akira และ BlackCat เป็นอันดับสองและสามตามลำดับ จากรายงานพบว่าธุรกิจ SMB ยังเผชิญกับการโจมตีจากแรนซัมแวร์รุ่นเก่า และที่ไม่ค่อยมีคนรู้จัก เช่น BitLocker และ Crytox อีกด้วย

จากรายงานยังพบอีกว่าผู้ใช้แรนซัมแวร์ยังคงเปลี่ยนเทคนิคใช้แรนซัมแวร์อย่างต่อเนื่อง ซึ่งรวมถึงจากการเข้ารหัสระยะไกล และกำหนดเป้าหมายไปที่ผู้ให้บริการการจัดการ (Managed Service Providers: MSP) โดยระหว่างปี 2022 ถึง 2023 จำนวนการโจมตีแรนซัมแวร์ที่เกี่ยวข้องกับการเข้ารหัสระยะไกล ในรูปแบบที่ผู้โจมตีใช้อุปกรณ์ที่ไม่มีการควบคุม ทำการเข้ารหัสไฟล์บนระบบอื่นๆ ในเครือข่ายเพิ่มขึ้นถึง 62%

นอกจากนี้ในปีที่ผ่านมา ทีมตรวจจับและตอบสนองต่อการโจมตีทางไซเบอร์ (Managed Detection and Response: MDR) ของ โซฟอส ได้เข้าไปจัดการดูแล 5 เหตุการณ์ที่เกิดขึ้นกับธุรกิจขนาดเล็กโดยถูกโจมตีผ่านช่องโหว่ของ MSP ที่ใช้ซอฟต์แวร์การตรวจสอบ และการจัดการระยะไกล (Remote Monitoring and Management: RMM) มีการโจมตีโดยวิธีการหลอกลวง (Social Engineering) รวมทั้งทางอีเมลธุรกิจ (BEC) เพิ่มมากขึ้น

นอกจากแรนซัมแวร์แล้ว การโจมตีโดยการหลอกลวงผ่านทางอีเมลธุรกิจ (BEC) ถือเป็นการโจมตีที่สูงเป็นอันดับสองที่ Sophos IR รับมือในปี 2566 ตามรายงานของโซฟอส +การโจมตีแบบ BEC และการหลอกลวงต่างๆ มีความซับซ้อนเพิ่มมากขึ้น แทนที่จะส่งอีเมลพร้อมไฟล์แนบที่เป็นอันตราย ผู้โจมตีมีแนวโน้มที่จะมีปฎิสัมพันธ์กับเป้าหมายมากขึ้นโดยการส่งอีเมลสนทนาตอบกลับไปมา หรือแม้แต่โทรหาเหยื่อ ผู้โจมตีมีความพยายามที่จะหลบเลี่ยงการตรวจจับด้วยเครื่องมือป้องกันสแปมแบบดั้งเดิม โดยปัจจุบันผู้โจมตีกำลังทดลองใช้การโจมตีรูปแบบใหม่ ๆ ที่ประกอบด้วยเนื้อหาที่เป็นอันตราย การฝังรูปภาพที่มีโค้ดที่เป็นอันตราย หรือการส่งไฟล์แนบที่เป็นอันตรายใน OneNote หรือ archive formats ต่างๆ ยกตัวอย่างเหตุการณ์หนึ่งที่โซฟอสเข้าตรวจสอบ ผู้โจมตีได้ส่งเอกสาร PDF พร้อมภาพขนาดย่อของ “ใบแจ้งหนี้” ที่เบลอ และไม่สามารถอ่านได้ พร้อมปุ่มดาวน์โหลดโดยลิงก์ไปยังเว็บไซต์ที่เป็นอันตราย เป็นต้น

สำหรับรายละเอียดเชิงลึกเกี่ยวกับอาชญากรรมทางไซเบอร์ที่มุ่งเป้าไปยังธุรกิจ SMB เพิ่มเติม โปรดอ่านรายงานภัยคุกคามของโซฟอสปี 2024: Cybercrime on Main Street บนเว็บไซต์ Sophos.com

สมาคมส่งเสริมนวัตกรรมเทคโนโลยีไซเบอร์ หรือ CIPAT (Cyber Innovation Promotion Association of Thailand) ลงนามในบันทึกความเข้าใจ (MoU) ร่วมกับ ฟอร์ติเน็ต ผู้นำระดับโลกด้านโซลูชันการรักษาความปลอดภัยทางไซเบอร์แบบอัตโนมัติและครบวงจร เพื่อความร่วมมือด้านการฝึกอบรมทักษะไซเบอร์ซีเคียวริตี้แก่หน่วยงานและองค์กรต่างๆ ของภาครัฐ ด้วยวัตถุประสงค์ในการผลิตและเพิ่มจำนวนบุคลากรรุ่นใหม่ที่มีความรู้ด้านการรักษาความปลอดภัยบนไซเบอร์ในระดับมืออาชีพ ด้วยหลักสูตรการอบรมระดับนานาชาติอันเข้มข้นของฟอร์ติเน็ต

อดิศร นิลวิสุทธิ์ นายกสมาคมส่งเสริมนวัตกรรมเทคโนโลยีไซเบอร์ หรือ CIPAT (Cyber Innovation Promotion Association of Thailand) กล่าวว่า ในความร่วมมือกับฟอร์ติเน็ต ทาง CIPAT มีวัตถุประสงค์ในการส่งเสริมและให้การสนับสนุนการพัฒนากำลังคนทางด้านไซเบอร์ซีเคียวริตี้ และสร้างความตระหนักรู้ให้กับหน่วยงานและองค์กรต่างๆ ในประเทศไทยอย่างเต็มรูปแบบ เพื่อทั้งองค์กรและบุคลากรได้รู้เท่าทันทั้งในด้านเทคโนโลยีที่มีการเปลี่ยนแปลง ทั้งในด้านการป้องกันการโจมตีบนไซเบอร์ร่วมกับฟอร์ติเน็ต ซึ่งเป็นผู้เชี่ยวชาญชั้นแนวหน้าด้านการป้องกันการโจมตีบนไซเบอร์ และมีสถาบันการการฝึกอบรมด้านการป้องกันในระดับโลก

“ในการฝึกอบรม เราวางแผนที่จะมีทั้งการฝึกอบรมทั้งในแบบหลักสูตรพื้นฐานทั่วไปและแบบเจาะลึก ซึ่งในส่วนของการเจาะลึก เราอาจจะมีการทำหลักสูตรในการผลิตกำลังคนทางไซเบอร์ร่วมมือกับทางฟอร์ติเน็ต อีกทั้งอาจเป็นการร่วมภาคี

เครือข่ายกับภาครัฐ และกระทรวงต่างๆ ที่เกี่ยวข้อง ในอนาคต ในการทำงาน CIPAT ยังมองถึงความร่วมมือกับหน่วยงานหรือกระทรวงที่มีหน้าที่ในการพัฒนาคนของประเทศเป็นหลัก เช่น กระทรวงแรงงาน หรือภาคมหาวิทยาลัยที่มีการเปิดหลักสูตรด้านไซเบอร์ เพื่อเข้ามามีส่วนร่วมในการสร้างบุคลากรด้านการรักษาความปลอดภัยบนไซเบอร์ให้ได้มากที่สุด เพื่อให้เป็นประโยชน์ต่อทุกภาคส่วนการทำงานในประเทศ” อดิศร กล่าว

ทั้งนี้ สมาคมส่งเสริมนวัตกรรมเทคโนโลยีไซเบอร์ หรือ CIPAT จัดตั้งขึ้นด้วยวัตถุประสงค์ในการสร้างความเข้มแข็งให้กับผู้ประกอบกิจการและกลุ่มนักวิชาการที่เกี่ยวข้องกับการรักษาความมั่นคงปลอดภัยไซเบอร์ อีกทั้งยังสนับสนุนและส่งเสริมให้เกิดการฝึกอบรม ค้นคว้าแลกเปลี่ยนความรู้ ประสบการณ์ เพื่อก่อให้เกิดความร่วมมือด้านการใช้งานการรักษาความมั่นคงปลอดภัยบนไซเบอร์ รวมถึงใช้ไอซีทีเสริมภาพลักษณ์ประเทศที่เป็นมาตรฐานระดับสากล

ภัคธภา ฉัตรโกเมศ ผู้จัดการประจำประเทศไทย ฟอร์ติเน็ต กล่าวว่า ฟอร์ติเน็ตตระหนักถึงทั้งปัญหาภัยคุกคามที่เพิ่มมากขึ้นตามการเปลี่ยนแปลงและการพัฒนาอย่างรวดเร็วด้านเทคโนโลยี และปัญหาปริมาณความต้องการบุคลากรที่มีพื้นฐานความรู้ความสามารถด้านการรักษาความปลอดภัยบนไซเบอร์ที่เพิ่มมากขึ้น ฟอร์ติเน็ตจึงร่วมมือกับสมาคมส่งเสริมนวัตกรรมเทคโนโลยีไซเบอร์ (CIPAT) เพื่อร่วมกันให้การฝึกอบรมเพื่อสร้างจำนวนคนที่มีความรู้ ความสามารถด้านไซเบอร์ซีเคียวริตี้ให้เพิ่มมากขึ้น เพื่อเป็นแรงสนับสนุนและแนวป้องกันความปลอดภัยที่มีประสิทธิภาพให้กับการทำงานและการดำเนินธุรกิจของทั้งภาครัฐ ภาคเอกชน ตลอดจนถึงภาคอุตสาหกรรมให้สามารถดำเนินงานได้อย่างปลอดภัย

“หลักสูตรการฝึกอบรมของฟอร์ติเน็ตมุ่งเน้นไปที่การเพิ่มทักษะและความสามารถในด้านไซเบอร์ซีเคียวริตี้ ทั้งเพื่อเป็นการ Upskills ให้กับผู้เข้าอบรม และเพื่อเป็นการลดช่องว่างด้านทักษะ (Skill Gap) ด้านการรักษาความปลอดภัยให้น้อยลง ซึ่งการฝึกอบรมสามารถเป็นไปในหลากหลายรูปแบบ ทั้งการเรียนกับผู้ให้การอบรม การฝึกอบรมผ่านเวอร์ชวล รวมถึงการเรียนผ่านห้องปฏิบัติการ (Labs) ด้านต่างๆ อีกด้วย” ภัคธภา กล่าว จากรายงานผลการวิจัย 2023 Global Cybersecurity Skills Gap Report ของฟอร์ติเน็ต พบว่า ผลของการขาดผู้ดูแลตำแหน่งงานไอทีเนื่องมาจากการขาดแคลนทักษะด้านไซเบอร์ ทำให้องค์กรกว่า 68% ทั่วโลก ต้องเผชิญกับความเสี่ยงทางไซเบอร์เพิ่มขึ้นอย่างหลีกเลี่ยงไม่ได้

ซิสโก้เปิดตัว “เครื่องมือสำหรับการประเมินผลไซเบอร์ซีเคียวริตี้” เพื่อช่วยให้ธุรกิจเอสเอ็มอีในไทยมีความเข้าใจที่ดีขึ้นเกี่ยวกับสถานะความปลอดภัยโดยรวมขององค์กร โดยไซเบอร์ซีเคียวริตี้เป็นหนึ่งในโฟกัสที่สำคัญสำหรับองค์กรต่าง ๆ ที่มีรูปแบบการทำงานไฮบริด เพื่อให้พนักงานสามารถทำงานได้อย่างปลอดภัยจากทุกที่ผ่านอุปกรณ์ที่หลากหลาย การทำงานรูปแบบใหม่นี้ส่งผลให้เกิดช่องทางการโจมตีเพิ่มมากขึ้น ขณะที่ความเสี่ยงด้านไซเบอร์ซีเคียวริตี้ก็เพิ่มสูงขึ้น เพราะอยู่นอกขอบเขตเครือข่ายที่องค์กรสร้างขึ้นเพื่อปกป้องธุรกิจของตนเอง

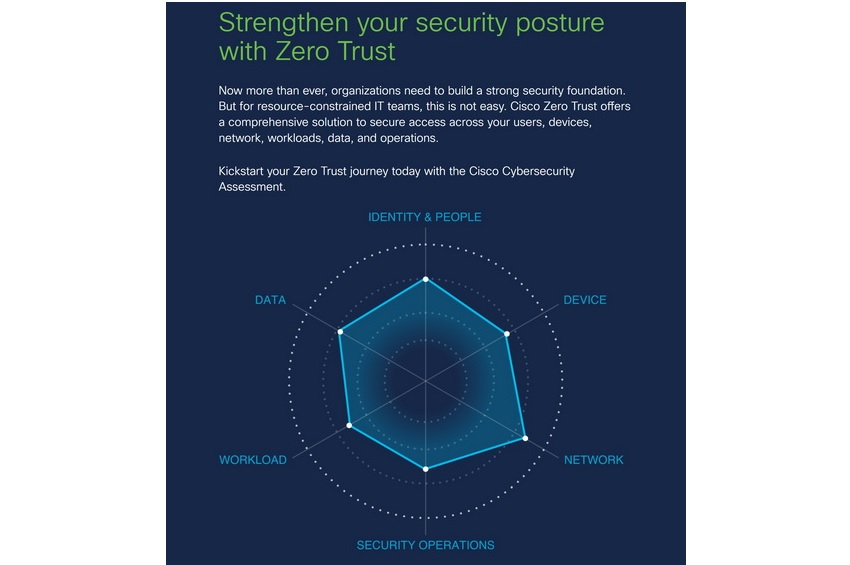

เครื่องมือใหม่สำหรับการประเมินผลออนไลน์นี้จะทำหน้าที่ประเมิน “ความพร้อมด้านไซเบอร์ซีเคียวริตี้” ของแต่ละองค์กรผ่านกลยุทธ์ “Zero Trust” ซึ่งเป็นแนวคิดที่ไม่มีการอนุญาตให้เข้าถึงสถาปัตยกรรมเครือข่ายขององค์กรในทุกกรณีจนกว่าจะผ่านการตรวจสอบความน่าเชื่อถือ กล่าวคือ เมื่อผู้ใช้เข้าถึงแอปพลิเคชันโดยใช้อุปกรณ์ ทั้งผู้ใช้และอุปกรณ์ก็จะถูกตรวจสอบ โดยการตรวจสอบความน่าเชื่อถือจะดำเนินการอย่างต่อเนื่อง วิธีนี้ช่วยปกป้องแอปพลิเคชันและสภาพแวดล้อมขององค์กรให้ปลอดภัยจากผู้ใช้ อุปกรณ์ และตำแหน่งที่ตั้งใดๆ ก็ตาม

เครื่องมือดังกล่าวจะประเมินระดับความพร้อมขององค์กรใน 6 ด้านตามแนวทางของ Zero Trust ซึ่งได้แก่ ผู้ใช้และการระบุอัตลักษณ์, อุปกรณ์, เครือข่าย, เวิร์กโหลด (แอปพลิเคชัน), ข้อมูล และการดำเนินการด้านความปลอดภัย หลังจากที่องค์กรป้อนข้อมูลรายละเอียดเกี่ยวกับความสามารถและนโยบายด้านการรักษาความปลอดภัยขององค์กร เครื่องมือนี้ก็จะประเมินสถานะความปลอดภัยโดยรวมขององค์กร โดยอ้างอิงเบนช์มาร์กของอุตสาหกรรมและภาคธุรกิจ

เครื่องมือดังกล่าวจะสร้างรายงานเฉพาะสำหรับแต่ละองค์กร พร้อมทั้งระบุระดับความพร้อม ความท้าทาย และโอกาสในด้านต่าง ๆ ทั้ง 6 ด้านตามแนวทาง Zero Trust และในกรณีที่จำเป็น ก็จะแนะนำเทคโนโลยีและโซลูชั่นที่เหมาะสม ซึ่งจะช่วยเสริมสร้างสถานะความปลอดภัยโดยรวมและความพร้อมขององค์กรในการทำงานแบบไฮบริด

อย่างไรก็ดีพบว่าธุรกิจเอสเอ็มอีในไทยมีความรู้มากขึ้นเกี่ยวกับความเสี่ยงด้านไซเบอร์ซีเคียวริตี้ในปัจจุบัน และมีการลงทุนเพิ่มมากขึ้นเพื่อปรับปรุงความพร้อมในการรับมือสถานการณ์ความเสี่ยงจากภัยไซเบอร์ รายงานผลการศึกษาของซิสโก้เกี่ยวกับไซเบอร์ซีเคียวริตี้สำหรับเอสเอ็มอี: การเตรียมความพร้อมขององค์กรธุรกิจในเอเชีย-แปซิฟิกสำหรับการป้องกันภัยทางดิจิทัล (Cybersecurity for SMBs: Asia Pacific Businesses Prepare for Digital Defense) ระบุว่า ในปัจจุบัน กว่าสามในสี่ (76%) ของเอสเอ็มอีในไทยมีความกังวลเพิ่มมากขึ้นเกี่ยวกับไซเบอร์ซีเคียวริตี้ เมื่อเทียบกับ 12 เดือนที่แล้ว

นอกจากนี้ รายงานดังกล่าวยังเผยว่า สองในสาม (65%) ของเอสเอ็มอีในไทยพบเจอภัยคุกคามทางไซเบอร์ในช่วง 12 เดือนที่ผ่านมา และราวครึ่งหนึ่ง (46%) ระบุว่าภัยคุกคามทางไซเบอร์ดังกล่าวสร้างความเสียหายต่อธุรกิจคิดเป็นมูลค่าสูงกว่า 500,000 ดอลลาร์สหรัฐฯ โดยสาเหตุสำคัญที่สุดที่ทำให้เกิดเหตุการณ์ดังกล่าวเป็นเพราะว่าโซลูชั่นไซเบอร์ซีเคียวริตี้ที่ใช้อยู่ไม่เพียงพอที่จะตรวจจับหรือป้องกันการโจมตี และการโจมตีเหล่านี้ก่อให้เกิดผลกระทบอย่างเห็นได้ชัดต่อเอสเอ็มอี เช่น ทำให้การดำเนินงานหยุดชะงัก และ สูญเสียรายได้ รวมถึงทำลายชื่อเสียงขององค์กร

ขณะที่หลาย ๆ องค์กรต้องปรับเปลี่ยนไปสู่รูปแบบการทำงานไฮบริด เนื่องจากสถานการณ์การแพร่ระบาด ส่งผลให้มีพนักงานจำนวนมากที่เชื่อมต่อกับเครือข่ายขององค์กรและเข้าถึงข้อมูลจากภายนอกสำนักงาน โดยที่หลาย ๆ คนใช้อุปกรณ์ส่วนตัวในการดำเนินการดังกล่าว เอสเอ็มอีไทยที่ตอบแบบสอบถามสำหรับการศึกษานี้ระบุถึงภัยคุกคามที่สำคัญที่สุดต่อสถานะความปลอดภัยโดยรวมขององค์กร ซึ่งได้แก่ แล็ปท็อปที่ไม่มีการรักษาความปลอดภัยอย่างเหมาะสม การโจมตีแบบเจาะจงเป้าหมาย และการใช้อุปกรณ์ส่วนตัว

นายทวีวัฒน์ จันทรเสโน กรรมการผู้จัดการ ซิสโก้ ประเทศไทย กล่าวว่า “การปรับใช้เทคโนโลยีอย่างกว้างขวางหมายถึงความเสี่ยงด้านไซเบอร์ซีเคียวริตี้ที่เพิ่มมากขึ้น ขณะที่ธุรกิจเอสเอ็มอีของไทยเร่งการเปลี่ยนผ่านสู่ดิจิทัล เพื่อนำเสนอแอปพลิเคชันและนวัตกรรมใหม่ๆ สำหรับการทำงานแบบไฮบริด ก็จำเป็นอย่างยิ่งที่จะต้องตรวจสอบให้แน่ใจว่าองค์กรได้รับการปกป้องอย่างรอบด้านเช่นกัน”

“สำหรับขั้นตอนแรกของการปรับใช้แนวทางนี้ เอสเอ็มอีสามารถใช้เครื่องมือออนไลน์ของซิสโก้ในการประเมินความพร้อม โดยเครื่องมือดังกล่าวจะช่วยให้องค์กรธุรกิจมีความเข้าใจที่ดีขึ้นเกี่ยวกับความพร้อมด้านไซเบอร์ซีเคียวริตี้ขององค์กร รวมถึงโอกาสและปัญหาช่องว่างที่จะต้องแก้ไข ซึ่งทั้งหมดนี้จะช่วยให้องค์กรสามารถเพิ่มความแข็งแกร่งให้กับระบบรักษาความปลอดภัยได้ดีขึ้น”

ลิงก์ไปยังเครื่องมือสำหรับการประเมิน: www.cisco.com/go/ztat

อ่านข้อมูลเพิ่มเติมได้ที่ www.cisco.com/c/en_sg/products/security/cybersecurity-for-smbs-in-asia-pacific