การโจมตีทางไซเบอร์ในปัจจุบันนี้ไม่ใช่เรื่องไกลตัวอีกต่อไป แต่กลายเป็นความเสี่ยงที่เกิดขึ้นได้กับทุกองค์กร ไม่ว่าจะใหญ่หรือเล็ก องค์กรจึงไม่ควรหยุดอยู่แค่การ “ป้องกันไม่ให้ถูกโจมตี” เท่านั้น แต่ต้องเร่งปรับตัวทั้งมุมมอง กระบวนการ และเครื่องมือ เพื่อเตรียมพร้อมรับมือเมื่อเหตุการณ์ไม่คาดคิดเกิดขึ้นจริง แล้วองค์กรจะเริ่มตรงไหนดี และสามารถเรียนรู้อะไรได้บ้างจากเหตุการณ์ที่เคยเกิดขึ้นแล้ว

ทรู ดิจิทัล กรุ๊ป โดยคุณฐิติรัตน์ ศิริพัฒนาเลิศ หัวหน้าสายงานด้านไซเบอร์ ซิเคียวริตี้ ได้แบ่งปันมุมมองที่เป็นประสบการณ์จากเหตุการณ์ภัยไซเบอร์ที่เกิดขึ้นจริง พร้อมสรุปเป็นบทเรียนและแนวทางเสริมสร้าง “ภูมิต้านทานทางไซเบอร์ (Cyber Resilience)” ที่ทุกองค์กรควรนำไปปรับใช้ในการรับมือกับภัยคุกคามในปัจจุบันได้อย่างเป็นรูปธรรม

1. ภัยไซเบอร์เกิดขึ้นถี่และเร็วเกินกว่าจะ “รอให้ปัญหาเกิดก่อนค่อยแก้”ทั่วโลกมีการโจมตีทางไซเบอร์ทุก ๆ 39 วินาที และใช้เวลาเฉลี่ยเพียง 62 นาที ตั้งแต่เริ่มต้นจนเจาะระบบสำเร็จ ซึ่งสะท้อนอย่างชัดเจนว่า หัวใจสำคัญขององค์กรต้องมีระบบตรวจจับและตอบสนองแบบเรียลไทม์ ไม่ใช่รอให้เหตุเกิดก่อนค่อยแก้ไข

2. ตรวจจับ–วิเคราะห์–หยุดภัย ให้จบภายใน 1 ชั่วโมง การรับมือกับภัยไซเบอร์ที่มีประสิทธิภาพ ต้องกำหนดเป้าหมายด้านเวลาในการหยุดกัยที่เกิดขึ้นอย่างชัดเจน เพื่อป้องกันความเสียหาย

· ตรวจจับให้ได้ภายใน 1 นาที

· วิเคราะห์สาเหตุ ความรุนแรง และกำหนดวิธีการแก้ไขสถานการณ์ภายใน 10 นาที

· ตัดสินใจและหยุดภัยให้ได้ภายใน 60 นาที โดยมีศูนย์ปฏิบัติการความปลอดภัยไซเบอร์ หรือ ศูนย์ SOC และทีม Incident Response ที่พร้อมทำงานตลอด 24 ชั่วโมง 7 วัน เพื่อจำกัดความเสียหายไม่ให้ลุกลาม

3. รูปแบบการโจมตีซับซ้อนและเปลี่ยนไปตลอดเวลา จากเดิมที่ภัยไซเบอร์มักมาในรูปแบบมัลแวร์หรืออีเมลหลอกลวง (Phishing) ปัจจุบันผู้ร้ายหันมาใช้ช่องโหว่ในระบบปฏิบัติการหรือแอปพลิเคชันต่าง ๆ เช่น Windows ร่วมกับเทคนิคขั้นสูงอย่าง Social Engineering, Deepfake และ Supply Chain Attack ทำให้การตรวจจับยากขึ้น องค์กรจึงจำเป็นต้องอัปเดตระบบ Patch อยู่เสมอ ซึ่ง Patch เปรียบเหมือน “ตัวปะรูรั่วหรือตัวซ่อมระบบ” ที่ผู้พัฒนาปล่อยออกมาเพื่ออุดช่องโหว่ด้านความปลอดภัย ลดโอกาสถูกเจาะจากจุดอ่อนเดิม

4. การขโมยข้อมูลและตลาดมืด (Dark Web) เติบโตขึ้นกว่า 112% เมื่อข้อมูลกลายเป็นสินค้าที่ซื้อ-ขายได้ในตลาดมืด ผู้ร้ายจึงมีแรงจูงใจทางการเงินสูงขึ้น องค์กรจึงต้องให้ความสำคัญกับการป้องกันข้อมูลอย่างจริงจัง จำเป็นต้องมีการเข้ารหัสข้อมูลสำคัญ และเสริมระบบป้องกันหลายชั้น ไม่พึ่งพิงเพียงแค่ Firewall หรือ Antivirus เท่านั้น

5. Ransomware ยังคงเป็นภัยคุกคามร้ายแรง

ผู้ร้ายมีการปรับตัวตลอดเวลา ทั้งวิธีโจมตีและวิธีเรียกค่าไถ่ องค์กรที่ตอบสนองช้าหรือขาดการเตรียมพร้อมทั้งด้านการป้องกันและการสำรองข้อมูล มักต้องเผชิญกับการสูญเสียทั้งข้อมูล ระบบ รวมถึงเม็ดเงินจำนวนมหาศาลจากการจ่ายค่าไถ่หรือการหยุดชะงักของธุรกิจ

6. ควรเฝ้าระวังตลอด 24 ชั่วโมง การโจมตีมักเกิดช่วงเวลากลางคืนหรือวันหยุด องค์กรควรมีศูนย์เฝ้าระวังหรือระบบแจ้งเตือนแบบเรียลไทม์ เพื่อเป็นเกราะป้องกันความเสียหายที่อาจจะเกิดขึ้น ถ้าองค์กรรู้เร็วเท่าไร ก็จะสามารถควบคุมสถานการณ์และจำกัดวงความเสียหายได้เร็วขึ้น

7. Incident Response Plan คือ อาวุธสำคัญยามวิกฤติ สิ่งที่องค์กรต้องมีคือ แผนปฏิบัติการและขั้นตอนที่ชัดเจน เมื่อเกิดเหตุผิดปกติ มีขั้นตอนการทำงาน คนรับผิดชอบ มีการตรวจสอบ และจะตัดการเชื่อมต่อได้โดยเร็ว เพื่อป้องกันไม่ให้การโจมตีลุกลาม

8. รู้จักทรัพย์สินดิจิทัลของตัวเองให้ครบ

องค์กรต้องมีรายการทรัพย์สิน (Asset Inventory) และแผนผังเครือข่าย(Network Diagram) ให้ชัดเจน เพื่อให้รู้ว่าองค์กรมีระบบอะไร เชื่อมต่อกันอย่างไร และใครดูแล รับผิดชอบบ้าง เมื่อเกิดเหตุผิดปกติ สามารถติดตามตัวผู้รับผิดชอบได้อย่างรวดเร็ว ปิดช่องโหว่ให้ตรงจุด และจำกัดวงการโจมตีได้ทันท่วงที

9. ความประมาทของคน คือจุดอ่อนใหญ่ที่สุด

แม้ว่าระบบจะถูกออกแบบมาดีแค่ไหน แต่ความประมาทของผู้ใช้ ไม่ว่าจะเป็นการตั้งรหัสผ่านง่าย ๆ ใช้เครื่องส่วนตัวเชื่อมต่อระบบบริษัทโดยไม่มีมาตรการป้องกัน หรือเปิด Remote Desktop Protocol (RDP) ให้เข้าถึงจากอินเทอร์เน็ต ล้วนเพิ่มความเสี่ยงในการถูกโจมตี จึงควรกำหนดให้มีการใช้การยืนยันตัวตนหลายขั้นตอน ( Multi Factor Authentication) และจัดให้มีการสร้างความตระหนักรู้กับผู้ใช้งานในการตั้งค่ารหัสผ่านที่แข็งแกร่ง ยากต่อการคาดเดา

10. ความเสี่ยงจากพาร์ทเนอร์ก็ไม่ควรมองข้าม

แม้องค์กรเราจะมีระบบความปลอดภัยที่แข็งแรง แต่หากพาร์ทเนอร์ ถูกโจมตีระบบที่เชื่อมต่อกันก็อาจกลายเป็นช่องทางรั่วไหลได้โดยไม่รู้ตัว องค์กรจึงต้องมีการประเมินความเสี่ยง (Vendor Risk Assessment) และกำหนดมาตรฐานความปลอดภัยขั้นต่ำร่วมกัน

11. องค์กรที่มองข้ามสัญญาณเตือน ไม่ตรวจสอบต่อ มักตกเป็นเหยื่อ หลายองค์กรมีระบบแจ้งเตือนอยู่แล้ว และเมื่อมีสัญญาณเตือนสิ่งผิดปกติ องค์กรอาจจะมองข้าม ไม่ตรวจสอบต่อ หรือขาดการสื่อสารระหว่างทีมไอทีและผู้ดูแลระบบ อาจทำให้กลายเป็นเหยื่อการถูกโจมตีในที่สุด และนำไปสู่ความเสียหาย เช่น บริการหยุดชะงัก สูญเสียรายได้มหาศาล หรืออาจสูญเสียเงินกว่าพันล้านบาทจาก Ransomware หรือค่าไถ่ซอฟต์แวร์

12. Cybersecurity ต้องผสาน People + Process + Technology

การลงทุนด้านเทคโนโลยีเพียงอย่างเดียวไม่พอ หากต้องมีคนที่เข้าใจ และกระบวนการที่พร้อมใช้งานจริง องค์กรต้องออกแบบให้ คน กระบวนการ และเทคโนโลยีทำงานเป็นระบบเดียวกัน เพื่อให้การป้องกันและตอบสนองมีประสิทธิภาพสูงสุด ด้วยการติดตั้ง ระบบตรวจจับและตอบสนองภัยบนเครื่องปลายทาง (Endpoint Detection and Response) หรือ EDR อย่างถูกต้องครบทุกเครื่อง พร้อมกับมีการตั้งค่านโยบายความปลอดภัยให้เหมาะสม เพื่อลด false-positive alert ทำให้ตรวจจับภัยได้แม่นยำขึ้น

13. ภัยไซเบอร์ = ความเสี่ยงเชิงกลยุทธ์

เหตุการณ์โจมตีไซเบอร์ไม่ได้กระทบแค่ระบบไอทีเท่านั้น แต่ส่งผลโดยตรงต่อ ชื่อเสียงองค์กร ความเชื่อมั่นของลูกค้าและมูลค่าทางธุรกิจ หากไม่มีการเตรียมความพร้อมที่ดีพอ องค์กรอาจสูญเสียทั้งข้อมูล ลูกค้า และโอกาสทางธุรกิจในเวลาอันสั้น

14. วัฒนธรรม “เอ๊ะ!” เปรียบเสมือนเกราะป้องกันที่ทรงพลัง

องค์กรที่ “รอด” จากเหตุการณ์ถูกโจมตี ทุกคนมักจะสงสัยไว้ก่อน (Be Vigilant) และกล้าตั้งคำถามกับสิ่งที่ผิดปกติ เช่น เมื่อเห็นการแจ้งเตือนแล้วไม่มองข้าม เห็นอีเมลแปลก ๆ แล้วไม่คลิกทันที เป็นต้น

15. ภูมิต้านทานทางไซเบอร์ (Cyber Resilience) เป็นการเรียนรู้ไม่รู้จบ จากทุกเหตุการณ์จริง

ไซเบอร์ซิเคียวริตี้ ไม่ใช่เรื่องที่ทำครั้งเดียวจบ แต่เป็นวงจรการเรียนรู้จากเหตุการณ์จริง (Post-Incident Review) เพื่อปรับปรุงให้ระบบแข็งแรงขึ้น และสร้างวัฒนธรรมความตระหนักรู้ในทุกระดับขององค์กรให้ “เรียนรู้ไปด้วยกัน” ไม่ใช่แค่ฝ่ายไอทีเท่านั้น

มีองค์กรในไทยเพียง 9 เปอร์เซ็นต์เท่านั้นที่มี ‘ความพร้อมเต็มที่’ (Mature) ในการรับมือกับความเสี่ยงด้านไซเบอร์ซีเคียวริตี้ยุคใหม่ ตามที่ระบุไว้ในรายงานดัชนี “ความพร้อมด้านไซเบอร์ซีเคียวริตี้ (Cybersecurity Readiness Index) ประจำปี 2567” ของซิสโก้

รายงานดัชนี “ความพร้อมด้านไซเบอร์ซีเคียวริตี้ประจำปี 2567” ของซิสโก้ ได้รับการจัดทำขึ้นในยุคที่มีการเชื่อมต่อถึงกันอย่างหลากหลาย (hyperconnectivity) และสถานการณ์ภัยคุกคามมีการพัฒนาอย่างรวดเร็ว ทุกวันนี้ บริษัทต่างๆ ยังคงตกเป็นเป้าหมายการโจมตีด้วยเทคนิคที่แตกต่างมากมาย ตั้งแต่ฟิชชิ่งและแรนซัมแวร์ ไปจนถึงการโจมตีจากซัพพลายเชนและโซเชียล เอนจิเนียริ่ง ถึงแม้ว่าองค์กรต่างๆ จะมีการติดตั้งระบบรักษาความปลอดภัยเพื่อป้องกันการโจมตีเหล่านี้ แต่ก็ยังคงประสบปัญหาในการป้องกันภัยคุกคามอย่างต่อเนื่อง อีกทั้งมาตรการรักษาความปลอดภัยที่มีความซับซ้อนมากจนเกินไป เนื่องจากมีการติดตั้งโซลูชั่นเฉพาะจุดจำนวนมาก ก็ส่งผลให้องค์กรประสบความยากลำบาก ปัญหาท้าทายเหล่านี้เกิดขึ้นในสภาพแวดล้อมการทำงานแบบกระจายในปัจจุบัน ซึ่งข้อมูลสามารถแพร่กระจายไปยังการให้บริการ อุปกรณ์ แอปพลิเคชั่น และผู้ใช้จำนวนมากอย่างไม่จำกัด อย่างไรก็ตาม 89% ของบริษัทที่ตอบแบบสอบถามยังคงรู้สึกมั่นใจใน ‘ระดับปานกลางถึงระดับสูงมาก’ เกี่ยวกับความสามารถในการป้องกันการโจมตีทางไซเบอร์ด้วยโครงสร้างพื้นฐานที่มีอยู่ในปัจจุบัน ความแตกต่างระหว่าง ‘ความเชื่อมั่น’ และ ‘ความพร้อม’ นี้ชี้ให้เห็นว่าบริษัทต่างๆ อาจมีความมั่นใจที่ผิดเกี่ยวกับความสามารถของตนเองในการรับมือกับภัยคุกคาม และอาจไม่สามารถประเมินความรุนแรงที่แท้จริงของปัญหาท้าทายกำลังเผชิญอยู่ได้อย่างถูกต้อง

รายงานดัชนี “ความพร้อมด้านไซเบอร์ซีเคียวริตี้ประจำปี 2567” ของซิสโก้: บริษัทที่ ‘ไม่เตรียมพร้อมและมีความมั่นใจมากเกินไป’ ต้องเผชิญและรับมือกับภัยคุกคามที่เปลี่ยนแปลงอยู่ตลอดเวลา

รายงานดัชนีนี้ประเมินความพร้อมของบริษัทใน 5 ด้านที่สำคัญ ได้แก่ ระบบอัจฉริยะด้านข้อมูลบุคคล, ความยืดหยุ่นของเครือข่าย, ความน่าเชื่อถือของแมชชีน, ความแข็งแกร่งของคลาวด์ และการเสริมกำลังด้วย AI ซึ่งประกอบด้วยโซลูชั่นและฟีเจอร์ที่เกี่ยวข้อง 31 รายการ โดยอิงจากการสำรวจความคิดเห็นแบบปกปิดสองทาง (Double-Blind) ของผู้บริหารฝ่ายรักษาความปลอดภัยและฝ่ายธุรกิจขององค์กรเอกชนมากกว่า 8,000 คนใน 30 ประเทศทั่วโลก โดยการสำรวจความคิดเห็นครั้งนี้ดำเนินการโดยองค์กรอิสระ ผู้ตอบแบบสอบถามถูกขอให้ระบุว่ามีโซลูชั่นและฟีเจอร์ใดบ้างที่พวกเขาได้ติดตั้งใช้งาน รวมถึงระดับของการใช้งาน จากนั้นบริษัทต่างๆ ถูกแบ่งกลุ่มตามระดับความพร้อม 4 ระดับ ได้แก่ ระดับ Beginner (ระดับเริ่มต้น), Formative (ระดับสร้างฐานความพร้อม), Progressive (ระดับก้าวหน้า) และ Mature (ระดับพร้อมเต็มที่)

จีทู พาเทล, รองประธานบริหารและผู้จัดการทั่วไปฝ่ายระบบรักษาความปลอดภัยและการทำงานร่วมกันของซิสโก้ กล่าวว่า “เราไม่ควรละเลยความเสี่ยงจากภัยคุกคามที่เกิดจากความมั่นใจเกินไปของเรา องค์กรในปัจจุบันจำเป็นต้องให้ความสำคัญกับการลงทุนในแพลตฟอร์มแบบครบวงจร และนำ AI มาใช้เพื่อการดำเนินการของแมชชีน ซึ่งท้ายที่สุดแล้วจะช่วยให้องค์กรมีความได้เปรียบในการป้องกันมากขึ้น”

ข้อมูลที่พบจากผลการศึกษาโดยรวมแล้ว จากผลการศึกษาพบว่า บริษัทในไทยมีเพียง 9 เปอร์เซ็นต์เท่านั้นที่พร้อมรับมือกับภัยคุกคามในปัจจุบัน โดยองค์กรมากกว่าครึ่งหนึ่ง (54%) มีความพร้อมในระดับเริ่มต้น หรือระดับสร้างฐานของความพร้อม ขณะที่บริษัทต่างๆ ทั่วโลก 3% มีระดับความพร้อมเต็มที่ นอกจากนั้น:

· เหตุการณ์ทางไซเบอร์ที่คาดว่าจะเกิดขึ้นในอนาคต: 65% ของผู้ตอบแบบสอบถาม คาดการณ์ว่า เหตุการณ์ด้านไซเบอร์ซีเคียวริตี้จะทำให้ธุรกิจของพวกเขาหยุดชะงักใน 12 ถึง 24 เดือนข้างหน้า การที่องค์กรขาดความพร้อมอาจส่งผลให้เกิดความเสียหายที่มีมูลค่าสูงมาก โดยผู้ตอบแบบสอบถาม 51% กล่าวว่าพวกเขาประสบกับเหตุการณ์ด้านไซเบอร์ซีเคียวริตี้ในช่วง 12 เดือนที่ผ่านมา และ 69% ขององค์กรที่ได้รับผลกระทบระบุว่าปัญหาที่เกิดขึ้นสร้างความเสียหายอย่างน้อย 300,000 ดอลลาร์

· การติดตั้งโซลูชั่นเฉพาะจุดมากเกินไป: แนวทางแบบเดิมๆ ในการติดตั้งโซลูชั่นเฉพาะจุดจำนวนมากสำหรับการรักษาความปลอดภัยทางไซเบอร์ไม่ได้ให้ผลลัพธ์ที่มีประสิทธิภาพ โดย 92% ของผู้ตอบแบบสอบถามยอมรับว่าการมีโซลูชั่นเฉพาะจุดจำนวนมากส่งผลให้ทีมทำงานได้ช้าลงในการตรวจจับการโจมตี การตอบสนอง และการกู้คืนระบบ ซึ่งก่อให้เกิดความกังวลใจเป็นอย่างมาก โดย 75% ขององค์กรกล่าวว่าพวกเขาได้ติดตั้งโซลูชั่นด้านการรักษาความปลอดภัยแบบเฉพาะจุด 10 โซลูชั่นขึ้นไป ขณะที่ 35% มีอย่างน้อย 30 โซลูชั่น

· อุปกรณ์ที่ ‘ไม่ปลอดภัย’ และ ‘ไม่มีการจัดการ’ สร้างความซับซ้อนเพิ่มมากขึ้น: 94% ของบริษัทกล่าวว่าพนักงานของตนเข้าถึงแพลตฟอร์มของบริษัทจากอุปกรณ์ที่ไม่มีการจัดการ และ 42% ของบริษัทเหล่านั้นใช้เวลาหนึ่งในห้า (20%) ในการล็อกออนเข้าสู่ระบบเครือข่ายของบริษัทจากอุปกรณ์ที่ไม่มีการจัดการ นอกจากนี้ 26% รายงานว่าพนักงานมีการสลับไปมาระหว่างเครือข่ายต่างๆ อย่างน้อยหกเครือข่ายในหนึ่งสัปดาห์

· การขาดแคลนบุคลากรทางไซเบอร์อย่างต่อเนื่อง: องค์กรต่างๆ ไม่สามารถพัฒนาด้านความปลอดภัยอย่างเต็มศักยภาพเนื่องจากขาดแคลนบุคลากรที่มีความสามารถ โดยบริษัท 91% เน้นย้ำว่าปัญหานี้นับเป็นเรื่องสำคัญ และที่จริงแล้ว บริษัท 43% พบว่าพวกเขายังคงขาดแคลนบุคลากรในตำแหน่งงานที่เกี่ยวกับการรักษาความปลอดภัยทางไซเบอร์มากกว่า 10 อัตราในช่วงที่มีการสำรวจความคิดเห็น

· การลงทุนด้านไซเบอร์ที่เพิ่มขึ้นในอนาคต: บริษัทต่างๆ ตระหนักถึงปัญหาท้าทายดังกล่าว และกำลังดำเนินการเพื่อยกระดับการป้องกัน โดย 65% มีแผนที่จะอัปเกรดโครงสร้างพื้นฐานด้านไอทีครั้งใหญ่ใน 12 ถึง 24 เดือนข้างหน้า ซึ่งเป็นการเพิ่มขึ้นอย่างเห็นได้ชัดจาก 47% ที่วางแผนจะทำเช่นนั้นในปีที่แล้ว โดยองค์กรต่างๆ วางแผนที่จะอัปเกรดโซลูชั่นที่มีอยู่ (70%) ปรับใช้โซลูชั่นใหม่ (53%) และลงทุนในเทคโนโลยีที่ขับเคลื่อนด้วย AI (61%) นอกจากนี้ เกือบทั้งหมด (99%) ของบริษัทที่ตอบแบบสอบถามคาดว่าจะเพิ่มงบประมาณด้านไซเบอร์ซีเคียวริตี้ใน 12 เดือนข้างหน้า และ 94% กล่าวว่างบประมาณของพวกเขาจะเพิ่มขึ้นอย่างน้อย 10%

เพื่อเอาชนะปัญหาท้าทายเกี่ยวกับสถานการณ์ภัยคุกคามในปัจจุบัน บริษัทต่างๆ ต้องเร่งดำเนินการลงทุนที่สำคัญในระบบรักษาความปลอดภัย รวมถึงการใช้มาตรการรักษาความปลอดภัยที่เป็นนวัตกรรมใหม่, การปรับใช้แนวทางแพลตฟอร์มการรักษาความปลอดภัย, การเสริมความยืดหยุ่นของเครือข่าย, การใช้งาน Gen AI อย่างเหมาะสม และเพิ่มบุคลากรที่มีความสามารถเพื่อลดช่องว่างของทักษะด้านไซเบอร์ซีเคียวริตี้

วีระ อารีรัตนศักดิ์ กรรมการผู้จัดการ ซิสโก้ ประเทศไทย และเมียนมาร์ กล่าวว่า “สถานการณ์ภัยคุกคามในปัจจุบันมีความซับซ้อนมากขึ้น ขณะที่บริษัทต่างๆ ทั่วโลก รวมถึงในประเทศไทย ยังไม่มีการเตรียมความพร้อมอย่างเพียงพอ รายงานดัชนีความพร้อมด้านไซเบอร์ซีเคียวริตี้ล่าสุดของเราเปิดเผยว่า บริษัทในไทยเพียง 9% เท่านั้นที่มี ‘ความพร้อมอย่างเต็มที่’ ในการรับมือกับความเสี่ยงด้านไซเบอร์ซีเคียวริตี้ยุคใหม่ ซึ่งลดลงจากปี 2566 ที่องค์กรมีความพร้อมอยู่ที่ 27% องค์กรธุรกิจในไทยจึงจำเป็นที่จะต้องปรับใช้แนวทางแพลตฟอร์มแบบหลายทาง (multi-pronged platform approach) เพื่อเพิ่มความยืดหยุ่นด้านไซเบอร์ซีเคียวริตี้ ตั้งแต่การลงทุนในมาตรการรักษาความปลอดภัยทางไซเบอร์ ไปจนถึงการใช้ประโยชน์จาก Gen AI เพื่อปรับปรุงระบบรักษาความปลอดภัย ลดช่องว่างด้านบุคลากรที่มีความเชี่ยวชาญด้านไซเบอร์ซีเคียวริตี้ และวางรากฐานสำหรับการเตรียมความพร้อมในทุกๆ ส่วนทั่วทั้งองค์กร”

มัลแวร์ที่ขโมยข้อมูล และข้อมูลส่วนบุคคลเป็นภัยคุกคามสองอันดับแรกต่อธุรกิจ SMB ในปี 2023 ซึ่งคิดเป็นเกือบ 50% ของมัลแวร์ทั้งหมดที่ Sophos ตรวจพบในธุรกิจนี้ แรนซัมแวร์ยังคงเป็นภัยคุกคามที่ใหญ่ที่สุดสำหรับธุรกิจ SMB การโจมตีผ่านอีเมลธุรกิจมีจำนวนเพิ่มมากขึ้น พร้อมด้วยเทคนิคการหลอกลวง (Social Engineering) ที่ซับซ้อนยิ่งขึ้น

โซฟอส (Sophos) องค์กรด้านนวัตกรรม และการให้บริการความปลอดภัยไซเบอร์ เปิดรายงานสำรวจภัยคุกคามจากแรนซัมแวร์ ปี 2024 โดยรายงานในปีนี้มีรายละเอียดเกี่ยวกับ “Cybercrime on Main Street” และภัยคุกคามที่ใหญ่ที่สุดที่ธุรกิจขนาดเล็กและขนาดกลาง (SMBs*) กำลังเผชิญอยู่ ซึ่งตามรายงานในปี 2023 พบว่าการตรวจจับมัลแวร์เกือบ 50% สำหรับธุรกิจ SMB นั้นเกิดขึ้นในรูปแบบคีย์ล็อกเกอร์ สปายแวร์ และสตีลเลอร์ ซึ่งเป็นมัลแวร์ที่ผู้โจมตีใช้เพื่อขโมยข้อมูล และข้อมูลส่วนบุคคล โดยผู้โจมตีจะใช้ข้อมูลที่ขโมยมานี้เพื่อเข้าถึงจากระยะไกลโดยไม่ได้รับอนุญาต เพื่อขู่กรรโชกเหยื่อ ปล่อยแรนซัมแวร์ และอื่น ๆ อีกมากมาย

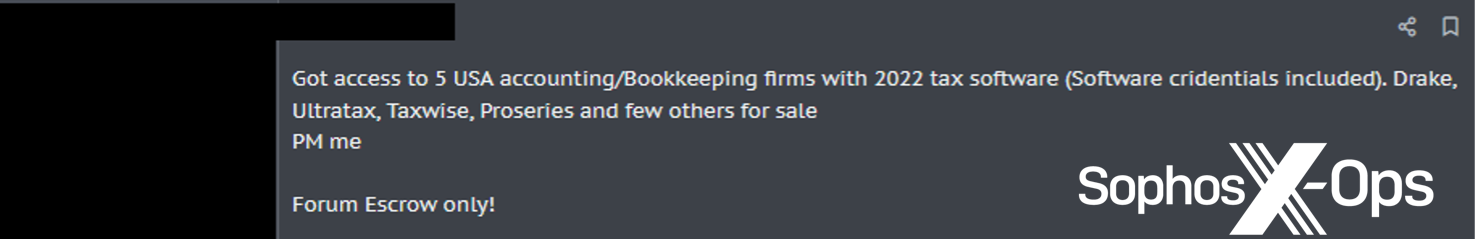

รายงานของโซฟอส ยังวิเคราะห์ Initial Access Brokers (IABs) ซึ่งเป็นอาชญากรที่เชี่ยวชาญในการเจาะเข้าสู่เครือข่ายคอมพิวเตอร์ ซึ่งรายงานพบว่า เหล่า IABs กำลังใช้ดาร์กเว็บ (Dark Web) เพื่อโฆษณาความสามารถ และการบริการของพวกเขาในการเจาะเข้าสู่เครือข่ายของธุรกิจ SMB โดยเฉพาะ หรือขายการเข้าถึง SMBs ที่พวกเขาได้เจาะระบบเรียบร้อยแล้ว

Sophos X-Ops พบตัวอย่างการโพสต์โฆษณาในดาร์กเว็บที่สามารถเข้าถึงบริษัทบัญชีขนาดเล็กในสหรัฐฯ รวมถึงตัวอย่างเพิ่มเติมของโฆษณาในฟอรัมอาชญากรทางไซเบอร์ที่กำหนดเป้าหมายธุรกิจ SMB ตามกลุ่มอุตสาหกรรม และประเทศ จากรายงานภัยคุกคามของโซฟอส ประจำปี 2024

คริสโตเฟอร์ บัดด์ ผู้อำนวยการฝ่ายวิจัย Sophos X-Ops ของ โซฟอส กล่าวว่า “มูลค่าของ 'ข้อมูล' เป็นเหมือนเงินที่เพิ่มขึ้นแบบทวีคูณในหมู่อาชญากรไซเบอร์ โดยเฉพาะอย่างยิ่งในธุรกิจ SMB ซึ่งมักใช้หนึ่งเซอร์วิส หรือแอปพลิเคชันต่อหนึ่งฟังก์ชันสำหรับการดำเนินการทั้งหมด ตัวอย่างเช่น สมมุติว่าผู้โจมตีใช้การขโมยข้อมูล (infostealer) บนเครือข่ายของเป้าหมายเพื่อขโมยข้อมูลประจำตัว และนำรหัสผ่านที่ได้ไปใช้เข้าถึงบริษัทซอฟต์แวร์บัญชี ผู้โจมตีสามารถเข้าถึงข้อมูลทางการเงินของบริษัทเป้าหมาย และส่งโอนเงินเข้าสู่บัญชีของตนเอง จึงเป็นเหตุผลว่าทำไมว่า 90% ของการโจมตีทางไซเบอร์ทั้งหมดในรายงานของโซฟอส ปี 2023 ถึงเกี่ยวข้องกับการขโมยข้อมูล หรือข้อมูลส่วนบุคคล ไม่ว่าจะผ่านการโจมตีด้วยแรนซัมแวร์ การขู่กรรโชกข้อมูล การเข้าถึงระยะไกลโดยไม่ได้รับอนุญาต หรือการขโมยข้อมูลทั่วไป”

แรนซัมแวร์ ยังคงเป็นภัยคุกคามทางไซเบอร์ที่ใหญ่ที่สุดสำหรับธุรกิจ SMB

แม้ว่าจำนวนการโจมตีด้วยแรนซัมแวร์ต่อธุรกิจ SMB นั้นค่อนข้างคงที่ แต่แรนซัมแวร์ยังคงเป็นภัยคุกคามทางไซเบอร์ที่ใหญ่ที่สุดสำหรับธุรกิจ SMB ที่ไม่ควรมองข้าม ตัวอย่างเคสของธุรกิจ SMB ที่จัดการโดยหน่วยงานการตรวจจับ และวิเคราะห์ภัยคุกคามของโซฟอส (Sophos Incident Response: IR) ที่ทำหน้าที่ช่วยเหลือองค์กรในขณะที่การโจมตีที่เกิดขึ้น พบว่า LockBit ถือเป็นแก๊งแรนซัมแวร์อันดับต้นๆ ที่สร้างความหายนะให้แก่ธุรกิจ ตามมาด้วย Akira และ BlackCat เป็นอันดับสองและสามตามลำดับ จากรายงานพบว่าธุรกิจ SMB ยังเผชิญกับการโจมตีจากแรนซัมแวร์รุ่นเก่า และที่ไม่ค่อยมีคนรู้จัก เช่น BitLocker และ Crytox อีกด้วย

จากรายงานยังพบอีกว่าผู้ใช้แรนซัมแวร์ยังคงเปลี่ยนเทคนิคใช้แรนซัมแวร์อย่างต่อเนื่อง ซึ่งรวมถึงจากการเข้ารหัสระยะไกล และกำหนดเป้าหมายไปที่ผู้ให้บริการการจัดการ (Managed Service Providers: MSP) โดยระหว่างปี 2022 ถึง 2023 จำนวนการโจมตีแรนซัมแวร์ที่เกี่ยวข้องกับการเข้ารหัสระยะไกล ในรูปแบบที่ผู้โจมตีใช้อุปกรณ์ที่ไม่มีการควบคุม ทำการเข้ารหัสไฟล์บนระบบอื่นๆ ในเครือข่ายเพิ่มขึ้นถึง 62%

นอกจากนี้ในปีที่ผ่านมา ทีมตรวจจับและตอบสนองต่อการโจมตีทางไซเบอร์ (Managed Detection and Response: MDR) ของ โซฟอส ได้เข้าไปจัดการดูแล 5 เหตุการณ์ที่เกิดขึ้นกับธุรกิจขนาดเล็กโดยถูกโจมตีผ่านช่องโหว่ของ MSP ที่ใช้ซอฟต์แวร์การตรวจสอบ และการจัดการระยะไกล (Remote Monitoring and Management: RMM) มีการโจมตีโดยวิธีการหลอกลวง (Social Engineering) รวมทั้งทางอีเมลธุรกิจ (BEC) เพิ่มมากขึ้น

นอกจากแรนซัมแวร์แล้ว การโจมตีโดยการหลอกลวงผ่านทางอีเมลธุรกิจ (BEC) ถือเป็นการโจมตีที่สูงเป็นอันดับสองที่ Sophos IR รับมือในปี 2566 ตามรายงานของโซฟอส +การโจมตีแบบ BEC และการหลอกลวงต่างๆ มีความซับซ้อนเพิ่มมากขึ้น แทนที่จะส่งอีเมลพร้อมไฟล์แนบที่เป็นอันตราย ผู้โจมตีมีแนวโน้มที่จะมีปฎิสัมพันธ์กับเป้าหมายมากขึ้นโดยการส่งอีเมลสนทนาตอบกลับไปมา หรือแม้แต่โทรหาเหยื่อ ผู้โจมตีมีความพยายามที่จะหลบเลี่ยงการตรวจจับด้วยเครื่องมือป้องกันสแปมแบบดั้งเดิม โดยปัจจุบันผู้โจมตีกำลังทดลองใช้การโจมตีรูปแบบใหม่ ๆ ที่ประกอบด้วยเนื้อหาที่เป็นอันตราย การฝังรูปภาพที่มีโค้ดที่เป็นอันตราย หรือการส่งไฟล์แนบที่เป็นอันตรายใน OneNote หรือ archive formats ต่างๆ ยกตัวอย่างเหตุการณ์หนึ่งที่โซฟอสเข้าตรวจสอบ ผู้โจมตีได้ส่งเอกสาร PDF พร้อมภาพขนาดย่อของ “ใบแจ้งหนี้” ที่เบลอ และไม่สามารถอ่านได้ พร้อมปุ่มดาวน์โหลดโดยลิงก์ไปยังเว็บไซต์ที่เป็นอันตราย เป็นต้น

สำหรับรายละเอียดเชิงลึกเกี่ยวกับอาชญากรรมทางไซเบอร์ที่มุ่งเป้าไปยังธุรกิจ SMB เพิ่มเติม โปรดอ่านรายงานภัยคุกคามของโซฟอสปี 2024: Cybercrime on Main Street บนเว็บไซต์ Sophos.com

ปัจจุบันองค์กรทั้งภาครัฐ ภาคเอกชน รวมถึงประชาชนทั่วไปต่างเป็นส่วนหนึ่งของโลกไซเบอร์ เนื่องจากเทคโนโลยีดิจิทัลมีส่วนช่วยให้เราสามารถเข้าถึงบริการต่างๆ ได้อย่างรวดเร็วและใช้งานได้อย่างสะดวกสบายขึ้นเป็นอย่างมาก ไม่ว่าจะเป็นการโอนเงินผ่านแอปพลิเคชันออนไลน์ ที่ทำให้เราไม่ต้องเดินทางไปที่ธนาคารเอง หรือการส่งเอกสารผ่านอีเมล ทำให้ข้อมูลสำคัญจำนวนมากถูกส่งถึงกันได้ในเวลาเพียงไม่กี่วินาที อย่างไรก็ตาม ความสะดวกสบายเกินไปก็อาจกลายเป็นดาบสองคม เพราะมันทำให้บางครั้งหลายฝ่ายอาจไม่ได้นึกถึงประเด็นเรื่องความเป็นส่วนตัวหรือความปลอดภัย จนเกิดเป็นปัญหาลุกลามด้านการฉ้อโกง การขโมยข้อมูลสำคัญ หรือแม้แต่การเรียกค่าไถ่ทางไซเบอร์กับองค์กรขนาดใหญ่หลายแห่งทั่วโลก ประเด็นเรื่อง “ความปลอดภัยทางไซเบอร์” จึงกลายเป็นสิ่งสำคัญที่ทุกฝ่ายต้องหันมาร่วมมือกันพัฒนาความปลอดภัยของระบบ รวมถึงเร่งพัฒนาศักยภาพของบุคลากรด้านดิจิทัลที่ที่มีความเชี่ยวชาญเรื่องการดูแลความปลอดภัยทางไซเบอร์ (Cybersecurity) ของระบบโดยเฉพาะ เพื่อให้สามารถตอบสนองต่อภัยคุกคามที่เสี่ยงจะเกิดขึ้นในอนาคตได้อย่างทันท่วงที และพร้อมรับกับทั้งโอกาสและความท้าทายที่กำลังจะมาถึง

หน่วยงานภาครัฐอย่างสำนักงานคณะกรรมการการรักษาความมั่นคงปลอดภัยไซเบอร์แห่งชาติ (สกมช.) เล็งเห็นความสำคัญของทรัพยากรบุคคลด้านดิจิทัลและด้านไซเบอร์ซีเคียวริตี้ที่จะต้องถูกป้อนเข้าตลาดแรงงานไทยให้เพียงพอ จึงได้ร่วมมือกับพาร์ทเนอร์ที่เป็นผู้นำด้านเทคโนโลยีในภาคเอกชนอย่าง บริษัท หัวเว่ย เทคโนโลยี่ (ประเทศไทย) จำกัด จัดการแข่งขัน Thailand Cyber Top Talent 2023 ขึ้น โดยมุ่งหวังพัฒนาทักษะให้กลุ่มคนรุ่นใหม่มีความรู้ความสามารถด้านดิจิทัลที่เหมาะสม จนสามารถเป็นบุคลากรที่มีความเชี่ยวชาญในด้านความปลอดภัยทางไซเบอร์โดยเฉพาะ และเป็นผลงานคุณภาพจากภาคการศึกษาไทยที่จะเดินทางเข้าสู่หน่วยงานหรือองค์กรไทยทุกแห่งในอนาคต

การแข่งขัน Thailand Cyber Top Talent 2023 แบ่งเป็น 3 ระดับ ได้แก่ ระดับมัธยมศึกษา ระดับอุดมศึกษา และระดับประชาชนทั่วไป โดยล่าสุดทีม Rebooster แชมป์เก่าตัวแทนจากโรงเรียนนายร้อยตำรวจ คว้ารางวัลชนะเลิศกลายเป็นแชมป์สมัยที่ 2 ติดต่อกัน หลังเอาชนะทีมจำนวน 354 ทีมจากทั่วประเทศที่เข้าร่วมการแข่งขัน ถือเป็นครั้งแรกที่สถาบันในระดับอุดมศึกษาของประเทศไทยสามารถทำได้ ส่งให้สมาชิกของทีมประกอบด้วย นรต.วรรณกร นุ่นประดิษฐ์ นรต.ทัศไนย มานิตย์ และ นรต.สุดฤทธิ์ วงษ์สุวรรณ จะได้รับสิทธิเป็นตัวแทนประเทศไทยไปแข่งขันในรายการ Cyber SEA Game 2023 ที่มีผู้ชนะจากทั่วภูมิภาคมาร่วมประชันฝีมือ

นรต.สุดฤทธิ์ วงษ์สุวรรณ ตัวแทนจากทีม Rebooster ผู้ชนะการแข่งขันได้กล่าวถึงประสบการณ์และความรู้ที่ได้จากการแข่งขัน Thailand Cyber Top Talent 2023 ว่า “การเข้าร่วมการแข่งขันทำให้ผมได้เจอกับเพื่อน ๆ หลายคน และยังได้แลกเปลี่ยนความรู้กับเพื่อนคนอื่น ๆ ในวงการ Cyber Security ของประเทศไทย ระหว่างการแข่งผมได้เรียนรู้เทคนิคในการเจาะระบบเพิ่มขึ้นมาก ทีมงานจะให้เรามาแข่งแฮกระบบและเว็บไซต์ต่าง ๆ โดยมีโจทย์มาให้เราทำ ฝั่งหนึ่งเป็นคนเจาะระบบและอีกฝั่งเป็นคนป้องกัน ซึ่งทีมผมก็ทำทั้งสองฝั่งและมีการวิเคราะห์ไฟล์ต่าง ๆ ซึ่งทีมเรามีคะแนนรวมสูงที่สุดจากผู้เข้าร่วมการแข่งขันทั้งหมด 831 ทีม จึงได้รางวัลชนะเลิศ ก่อนการแข่งขันผมได้เรียนรู้เรื่องไซเบอร์จากโรงเรียนนายร้อยตำรวจที่ได้ทำ MOU กับหัวเว่ย ให้ใช้เทคโนโลยีหัวเว่ย คลาวด์ จึงได้เรียนรู้ค่อนข้างมาก ซึ่งในอนาคตผมสนใจไปทำงานที่กองบัญชาการตำรวจสอบสวนกลาง ที่มักจะรับคนที่มีความรู้ทักษะเกี่ยวกับด้านความปลอดภัยทางไซเบอร์มาทำงาน ไปเป็นตำรวจที่ทำหน้าที่จับผู้ร้ายที่เปิดเว็บไซต์ผิดกฎหมาย เช่น เว็บพนัน หรือ แก๊งคอลเซ็นเตอร์ ที่ต้องตามหาต้นตอให้เจอ บางคนในทีมของเราอาจจะไปทำงานด้านพิสูจน์หลักฐาน เช่น การจัดการกับหลักฐานที่ถูกทำลายอย่างฮาร์ดดิสก์ ทุกครั้งที่มีการจัดการแข่งขันเกี่ยวกับด้านไซเบอร์ ผมรู้สึกดีใจมากที่คนไทยให้ความสนใจอยากรู้ว่ามันเกี่ยวกับอะไร ตัวผมเองก็ได้มีโอกาสไปหาความรู้ในด้านนี้มากขึ้นเรื่อยๆ ซึ่งเชื่อว่าคนไทยหลายคนทั้งที่ร่วมแข่งและไม่ได้เข้าร่วมก็อยากรู้เกี่ยวกับเรื่องไซเบอร์ซีเคียวริตี้มากขึ้นด้วยเช่นกัน”

เขายังมองว่าการจะทำให้ประเทศไทยมีมาตรการรักษาความปลอดภัยที่มีประสิทธิภาพมากขึ้น อาจจะเริ่มจากการให้องค์กรต่าง ๆ ในไทยให้ข้อมูลที่สอดแทรกความรู้ด้านความปลอดภัยทางไซเบอร์แก่คนไทยมากขึ้น เช่น ข้อมูลเกี่ยวกับแก๊งคอลเซ็นเตอร์ การเจาะระบบในรูปแบบฟิชชิง (Phishing) หรือการสร้างเว็บไซต์อย่างไรให้ว่าไม่มีช่องโหว่หรือมีช่องให้แฮกน้อย ซึ่งข้อมูลจากหลายปีที่ผ่านมาทำให้รู้ว่าเว็บไซต์ทั่วโลกรวมถึงประเทศไทยมีช่องโหว่ที่ตรวจพบได้เยอะมาก เนื่องจากเจ้าของเว็บไซต์เขียนโค้ดได้ไม่ปลอดภัย หรืออาจจะใช้บริการที่มีช่องโหว่ ทำให้แฮกเกอร์สามารถเจาะระบบเข้าไปได้ง่าย ๆ

ด้านนรต.วรรณกร นุ่นประดิษฐ์ ยังให้ข้อมูลเสริมว่าเทคโนโลยีอย่างปัญญาประดิษฐ์ (AI) ก็เป็นอีกหนึ่งเครื่องมือสำคัญที่สามารถช่วยป้องกันภัยคุกคามได้ แต่ก็ยังมีความแม่นยำต่ำและสามารถช่วยได้ในระดับพื้นฐานเท่านั้น จึงต้องรอการพัฒนาต่อยอดต่อไปในอนาคต ซึ่งปัจจุบันระบบ Cyber Security ของหัวเว่ยและผู้พัฒนาอีกหลายราย ๆ ก็ได้รับการออกแบบมาป้องกันภัยคุกคาม ได้ดี โดยผลิตภัณฑ์จะมีการอัปเดตอยู่เสมอเพื่อป้องกันช่องโหว่ใหม่ ๆ เพราะทุกระบบจะมีช่องโหว่อยู่ แต่ขึ้นอยู่กับว่าจะถูกตรวจพบเมื่อไหร่ ซึ่งเทคโนโลยีของหัวเว่ยมีคุณภาพที่ดีเยี่ยม เพราะมีระบบการตรวจสอบสิ่งต่าง ๆ ได้อย่างชัดเจน และทำได้ง่าย

ความสำเร็จในครั้งนี้เป็นส่วนหนึ่งในความคืบหน้าสำคัญของโครงการฝึกอบรมบุคลากรด้านดิจิทัลในประเทศไทยของทาง สวทช. ที่มุ่งสร้างบุคลากรดิจิทัลในหน่วยงานรัฐของประเทศไทยที่ปัจจุบันมีเพียง 0.5% จากบุคลากรทั้งหมด 460,000 คน โดยการแข่งขัน Thailand Cyber Top Talent เป็นการร่วมมือกับ บริษัท

หัวเว่ย เทคโนโลยี่ (ประเทศไทย) จำกัด ที่จัดขึ้นต่อเนื่องมาเป็นเวลา 3 ปี เพื่อพัฒนาบุคลากรไทยในด้านดิจิทัล ผ่านการจัดกิจกรรม การแข่งขัน การฝึกอบรม การเขียนโค้ดให้มีความรัดกุมปลอดภัย และยังสนับสนุนไปถึงเรื่องการสอบใบรับรองด้านวิศวกรเครือข่ายในรูปแบบต่าง ๆ อีกด้วย

ทั้งนี้บริษัท หัวเว่ย เทคโนโลยี่ (ประเทศไทย) จำกัด มีความตั้งใจที่จะส่งเสริมให้ประเทศไทยมีความมั่นคงปลอดภัยทางไซเบอร์เช่นเดียวกับทาง สกมช. โดยได้นำเทคโนโลยีชั้นนำเข้ามาช่วยสนับสนุนทางด้านการศึกษาให้กับหลาย ภาคส่วนของประเทศไทย นอกจากนี้ยังได้ร่วมสนับสนุนโครงการแข่งขันทักษะทางไซเบอร์กับ สกมช. และหน่วยงานอื่น ๆ อย่างต่อเนื่อง เพื่อเพิ่มศักยภาพด้านดิจิทัลของประเทศไทยผ่านการบ่มเพาะบุคลากร ตามพันธกิจของหัวเว่ยที่ว่า 'เติบโตไปพร้อมกับประเทศไทย และร่วมสนับสนุนประเทศไทย' เพื่อการผลักดันประเทศไทยสู่การเป็นศูนย์กลางด้านดิจิทัลอย่างยั่งยืนในระดับภูมิภาคต่อไปในอนาคต

ส่งให้เบอร์เกอร์คิง บราซิลมีศักยภาพในการมองเห็นแอปพลิเคชั่นและควบคุมเครือข่ายได้ทั่วถึง ช่วยยกระดับความปลอดภัยได้ทั่วทั้งองค์กรและที่ร้านสาขา